7. Traversûˋe des tables et des chaûÛnes▲

Ce chapitre dûˋcrit la faûÏon dont les paquets traversent les diffûˋrentes chaûÛnes, et dans quel ordre. De mûˆme, il explique l'ordre dans lequel les tables sont traversûˋes. Vous percevrez l'importance de ce fonctionnement plus loin, lors de l'ûˋcriture de vos propres rû´gles. D'autres points seront examinûˋs, liûˋs û des ûˋlûˋments dûˋpendants du noyau, car ils entrent ûˋgalement en considûˋration dans ce chapitre. Entre autres, les diffûˋrentes dûˋcisions de routage. C'est particuliû´rement utile si vous voulez ûˋcrire des rû´gles pour iptables qui peuvent modifier les consignes/rû´gles de routage des paquets, c.-û -d.. pourquoi et comment les paquets sont routûˋs; le DNAT et le SNAT sont des exemples caractûˋristiques. Bien sû£r, il ne faut pas oublier les bits de TOS.

7-1. Gûˋnûˋralitûˋs▲

Quand un paquet arrive pour la premiû´re fois dans un pare-feu, il rencontre le niveau matûˋriel, puis il est recueilli par le pilote de pûˋriphûˋrique appropriûˋ au sein du noyau. Ensuite, le paquet enchaûÛne une succession d'ûˋtapes dans le noyau, avant d'ûˆtre envoyûˋ û l'application adûˋquate (localement), ou expûˋdiûˋ û un autre hûÇte - ou quoi que ce soit d'autre.

D'abord, analysons un paquet destinûˋ û la machine locale. Il enchaûÛne les ûˋtapes suivantes avant d'ûˆtre rûˋellement dûˋlivrûˋ û l'application qui le reûÏoitô :

Tableauô 6.1.ô HûÇte local destinataire (votre propre machine)

| ûtape | Table | ChaûÛne | Commentaire |

| 1 | ô | ô | Sur le cûÂble (ex. Internet) |

| 2 | ô | ô | Arrive sur l'interface (ex. eth0) |

| 3 | raw | PREROUTING | Cette chaûÛne sert normalement û modifier les paquets, i.e. changer les bits de TOS, etc. |

| 4 | ô | ô | Lors du contrûÇle de code de connexion comme indiquûˋ dans le chapitre La machine d'ûˋtatLa machine d'ûˋtat. |

| 5 | mangle | PREROUTING | ChaûÛne principalement utilisûˋe pour modifier les paquets, i-e, changement de TOS, etc. |

| 6 | nat | PREROUTING | Cette chaûÛne sert principalement au DNAT. ûvitez de filtrer dans cette chaûÛne puisqu'elle est court-circuitûˋe dans certains cas. |

| 7 | ô | ô | Dûˋcision de routage, i.e. le paquet est-il destinûˋ û notre hûÇte local, doit-il ûˆtre rûˋexpûˋdiûˋ et oû¿ô ? |

| 8 | mangle | INPUT | Ici, il atteint la chaûÛne INPUT de la table mangle. Cette chaûÛne permet de modifier les paquets, aprû´s leur routage, mais avant qu'ils soient rûˋellement envoyûˋs au processus de la machine. |

| 9 | filter | INPUT | C'est l'endroit oû¿ est effectuûˋ le filtrage du trafic entrant û destination de la machine locale. Notez bien que tous les paquets entrants et destinûˋs û votre hûÇte passent par cette chaûÛne, et ceci, quelles que soient leur interface ou leur provenance d'origine. |

| 10 | ô | ô | Processus/application local (i.e. programme client/serveur). |

Remarquez que cette fois, le paquet est transmis û travers la chaûÛne INPUT au lieu de la chaûÛne FORWARD. C'est parfaitement logique. Et c'est certainement la seule chose logique û vos yeux dans le parcours des tables et des chaûÛnes pour le moment, mais si vous continuez d'y rûˋflûˋchir, vous trouverez ceci de plus en plus clair au fur et û mesure.

û prûˋsent, analysons les paquets sortant de notre hûÇte local et les ûˋtapes qu'ils enchaûÛnent.

Tableauô 6.2.ô HûÇte local source (votre propre machine)

| ûtape | Table | ChaûÛne | Commentaire |

| 1 | ô | ô | Processus/application local (i.e. programme client/serveur). |

| 2 | ô | ô | Dûˋcision de routage. Quelle adresse source doit ûˆtre utilisûˋe, quelle interface de sortie, et d'autres informations nûˋcessaires qui doivent ûˆtre rûˋunies. |

| 3 | raw | OUTPUT | C'est l'endroit oû¿ le traûÏage de connexion prend place pour les paquets gûˋnûˋrûˋs localement. Vous pouvez marquer les connexions pour qu'elles ne soient pas tracûˋes par exemple. |

| 4 | ô | ô | C'est ici que le traûÏage de connexion se situe pour les paquets gûˋnûˋrûˋs localement, par exemple les changements d'ûˋtat, etc. Voir le chapitre LaLa machine d'ûˋtat pour plus d'informations. |

| 5 | mangle | OUTPUT | C'est lû oû¿ les paquets sont modifiûˋs. Il est conseillûˋ de ne pas filtrer dans cette chaûÛne, û cause de certains effets de bord. |

| 6 | nat | OUTPUT | Cette chaûÛne permet de faire du NAT sur des paquets sortant du pare-feu. |

| 7 | ô | ô | Dûˋcision de routage, comment les modifications des mangle et nat prûˋcûˋdents peuvent avoir changûˋ la faûÏon dont les paquets seront routûˋs. |

| 8 | filter | OUTPUT | C'est de lû que les paquets sortent de l'hûÇte local. |

| 9 | mangle | POSTROUTING | La chaûÛne POSTROUTING de la table mangle est principalement utilisûˋe lorsqu'on souhaite modifier des paquets avant qu'ils quittent la machine, mais aprû´s les dûˋcisions de routage. Cette chaûÛne est rencontrûˋe d'une part par les paquets qui ne font que transiter par le pare-feu, d'autre part par les paquets crûˋûˋs par le pare-feu lui-mûˆme. |

| 10 | nat | POSTROUTING | C'est ici qu'est effectuûˋ le SNAT. Il est conseillûˋ de ne pas filtrer û cet endroit û cause des effets de bord, certains paquets peuvent se faufiler mûˆme si un comportement par dûˋfaut a ûˋtûˋ dûˋfini pour la cible DROP. |

| 11 | ô | ô | Sort par une certaine interface (ex. eth0). |

| 12 | ô | ô | Sur le cûÂble (ex. Internet). |

Dans cet exemple, on suppose que le paquet est destinûˋ û un autre hûÇte sur un autre rûˋseau. Le paquet parcourt les diffûˋrentes ûˋtapes de la faûÏon suivanteô :

Tableauô 6.3.ô Paquets redirigûˋs

| ûtape | Table | ChaûÛne | Commentaire |

| 1 | ô | ô | Sur le cûÂble (ex. Internet). |

| 2 | ô | ô | Arrive sur l'interface (ex. eth0). |

| 3 | raw | PREROUTING | Ici vous pouvez placer une connexion qui ne sera pas interprûˋtûˋe par le systû´me de traûÏage de connexion. |

| 4 | ô | ô | C'est ici que le traûÏage de connexion gûˋnûˋrûˋ non localement prend place, nous verrons cela dans le chapitre La machine d'ûˋtatLa machine d'ûˋtat. |

| 5 | mangle | PREROUTING | Cette chaûÛne est typiquement utilisûˋe pour modifier les paquets, i.e. changer les bits de TOS, etc. |

| 6 | nat | PREROUTING | Cette chaûÛne sert principalement û rûˋaliser du DNAT. Le SNAT est effectuûˋ plus loin. ûvitez de filtrer dans cette chaûÛne, car elle peut ûˆtre court-circuitûˋe dans certains cas. |

| 7 | ô | ô | Dûˋcision de routage, c.-û -d.. le paquet est-il destinûˋ û votre hûÇte local, doit-il ûˆtre redirigûˋ et oû¿ô ? |

| 8 | mangle | FORWARD | Le paquet est alors envoyûˋ û la chaûÛne FORWARD de la table mangle. C'est utile pour des besoins trû´s spûˋcifiques, lorsque l'on souhaite modifier des paquets aprû´s la dûˋcision de routage initiale, mais avant la dûˋcision de routage finale effectuûˋe juste avant l'envoi du paquet. |

| 9 | filter | FORWARD | Le paquet est routûˋ vers la chaûÛne FORWARD. Seuls les paquets rûˋexpûˋdiûˋs arrivent ici, et c'est ici ûˋgalement que tout le filtrage est effectuûˋ. Notez bien que tout trafic redirigûˋ passe par ici (et pas seulement dans un sens), donc vous devez y rûˋflûˋchir en rûˋdigeant vos rû´gles. |

| 10 | mangle | POSTROUTING | Cette chaûÛne est employûˋe pour des formes particuliû´res de modification de paquets, que l'on veut appliquer postûˋrieurement û toutes les dûˋcisions de routage, mais toujours sur cette machine. |

| 11 | nat | POSTROUTING | Cette chaûÛne est employûˋe principalement pour le SNAT. ûvitez de faire du filtrage ici, car certains paquets peuvent passer cette chaûÛne sans ûˆtre vûˋrifiûˋs. C'est aussi l'endroit oû¿ l'on fait du masquerading (masquage d'adresse). |

| 12 | ô | ô | Sort par l'interface de sortie (ex. eth1). |

| 13 | ô | ô | Sort de nouveau par le cûÂble (ex. LAN). |

Comme vous pouvez le constater, il y a de nombreuses ûˋtapes û franchir. Un paquet peut ûˆtre arrûˆtûˋ dans n'importe quelle chaûÛne d'iptables, et mûˆme ailleurs s'il est mal formûˋ. Pourtant, il est intûˋressant de se pencher sur le sort du paquet vu par iptables. Remarquez qu'aucune chaûÛne ou table spûˋcifique n'est dûˋfinie pour des interfaces diffûˋrentes, ou quoi que ce soit de semblable. La chaûÛne FORWARD est systûˋmatiquement parcourue par les paquets qui sont redirigûˋs par l'intermûˋdiaire de ce pare-feu/routeur.

N'utilisez pas la chaûÛne INPUT pour filtrer dans le scûˋnario prûˋcûˋdentô ! INPUT n'a de sens que pour des paquets destinûˋs û votre hûÇte local, autrement dit qui ne seront routûˋs vers aucune autre destination.

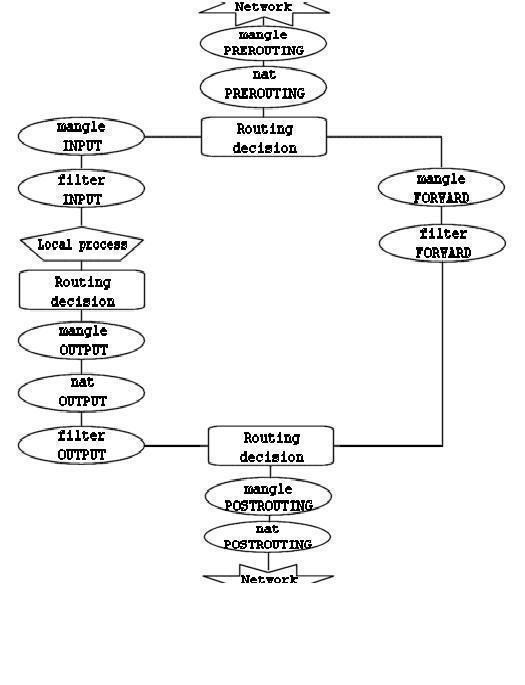

Maintenant, vous avez dûˋcouvert comment les diffûˋrentes chaûÛnes sont traversûˋes selon trois scûˋnarios distincts. On peut en donner une reprûˋsentation graphiqueô :

Pour ûˆtre plus clair, ce dessin mûˋrite quelques explications. Si un paquet atteignant la premiû´re dûˋcision de routage n'est pas destinûˋ û la machine locale, il sera orientûˋ vers la chaûÛne FORWARD. En revanche, s'il est destinûˋ û une adresse IP que la machine ûˋcoute, ce paquet sera envoyûˋ vers la chaûÛne INPUT, et donc û la machine locale.

Il est important de remarquer que mûˆme si des paquets sont destinûˋs û la machine locale, leur adresse de destination peut ûˆtre modifiûˋe û l'intûˋrieur de la chaûÛne PREROUTING par une opûˋration de NAT. En effet, puisque ceci a lieu avant la premiû´re dûˋcision de routage, le paquet ne sera examinûˋ qu'aprû´s un ûˋventuel changement. û cause de cette particularitûˋ, le routage peut ûˆtre altûˋrûˋ avant que la dûˋcision de routage ne soit prise. Notez bien que tous les paquets transiteront par l'un ou l'autre des chemins de ce dessin. Si vous rûˋalisez du DNAT sur un paquet pour le renvoyer sur le rûˋseau duquel il provient, il continuera malgrûˋ tout sa route û travers les chaûÛnes restantes jusqu'û ce qu'il retourne sur le rûˋseau externe.

Si vous pensez avoir besoin d'informations supplûˋmentaires, vous pouvez utiliser le script rc.test-iptables.txtrc.test-iptables.txt. Ce script de test devrait vous procurer des rû´gles suffisantes pour expûˋrimenter et comprendre de quelle faûÏon les tables et les chaûÛnes sont traversûˋes.

7-2. La table Mangle▲

Comme il a dûˋjû ûˋtûˋ prûˋcisûˋ, le rûÇle principal de cette table devrait ûˆtre de modifier des paquets. En d'autres termes, vous pouvez utiliser en toute libertûˋ les correspondances de la table mangle, qui permettent de changer les champs de TOS (type de service), et d'autres.

Vous avez ûˋtûˋ suffisamment prûˋvenus de ne pas utiliser cette table pour effectuer du filtrage; de mûˆme, les opûˋrations de DNAT, SNAT ou de masquerading ne fonctionnent pas dans cette table.

Les cibles suivantes sont valides uniquement dans la table mangle. Elles ne doivent pas ûˆtre utilisûˋes en dehors de cette table.

- TOS

- TTL

- MARK

- SECMARK

- CONNSECMARK

La cible TOS permet de dûˋfinir et/ou modifier le champ de Type de Service d'un paquet. C'est utile pour dûˋfinir des stratûˋgies rûˋseau concernant le choix de routage des paquets. Sachez que, d'une part ceci n'a pas ûˋtûˋ perfectionnûˋ, d'autre part ce n'est pas vraiment implûˋmentûˋ sur Internet, car la majoritûˋ des routeurs ne se prûˋoccupent pas de ce champ, et quelquefois mûˆme, ils adoptent un comportement erronûˋ. Bref, ne configurez pas ce champ sur les paquets qui naviguent sur Internet, sauf si vous souhaitez leur appliquer des dûˋcisions de routage, avec iproute2.

La cible TTL permet de modifier le champ durûˋe de vie ou TTL (Time To Live) d'un paquet. Il est possible par exemple de spûˋcifier aux paquets d'avoir un champ TTL spûˋcifique. Ceci peut se justifier lorsque vous ne souhaitez pas ûˆtre rejetûˋ par certains Fournisseurs d'Accû´s û Internet (FAI) trop indiscrets. En effet, il existe des FAI qui dûˋsapprouvent les utilisateurs branchant plusieurs ordinateurs sur une mûˆme connexion, et de fait, quelques-uns de ces FAI sont connus pour vûˋrifier si un mûˆme hûÇte gûˋnû´re diffûˋrentes valeurs TTL, supposant ainsi que plusieurs machines sont branchûˋes sur la mûˆme connexion.

La cible MARK permet d'associer des valeurs de marquage particuliû´res aux paquets. Elles peuvent ensuite ûˆtre identifiûˋes par les programmes iproute2 pour appliquer un routage diffûˋrent en fonction de l'existence ou de l'absence de telle ou telle marque. On peut ainsi rûˋaliser de la restriction de bande passante et de la gestion de prioritûˋ (Class Based Queuing).

La cible SECMARK peut ûˆtre utilisûˋe pour placer des marques dans un contexte de sûˋcuritûˋ sur des paquets dans SELinux ou tout autre systû´me de sûˋcuritûˋ capable de gûˋrer ces marques.

CONNSECMARK sert û copier un contexte de sûˋcuritûˋ vers ou depuis un simple paquet ou vers une connexion complû´te. Elle est utilisûˋe par SELinux ou autre systû´me de sûˋcuritûˋ pour affiner cette sûˋcuritûˋ au niveau connexion.

7-3. La table Nat▲

Cette table devrait ûˆtre utilisûˋe seulement pour effectuer de la traduction d'adresse rûˋseau (NAT) sur diffûˋrents paquets. Autrement dit, elle ne devrait servir qu'û traduire le champ de l'adresse source d'un paquet ou celui de l'adresse destination. Prûˋcisons û nouveau que seul le premier paquet d'un flux rencontrera cette chaûÛne. Ensuite, les autres paquets subiront automatiquement le mûˆme sort que le premier. Voici les cibles actuelles capables d'accomplir ce genre de chosesô :

- DNAT

- SNAT

- MASQUERADE

- REDIRECT

La cible DNAT est gûˋnûˋralement utile dans le cas oû¿ vous dûˋtenez une adresse IP publique et que vous dûˋsirez rediriger les accû´s vers un pare-feu localisûˋ sur un autre hûÇte (par exemple, dans une zone dûˋmilitarisûˋe ou DMZ). Concrû´tement, on change l'adresse de destination du paquet avant de le router û nouveau vers l'hûÇte dûˋsignûˋ.

La cible SNAT est quant û elle employûˋe pour changer l'adresse de source des paquets. La plupart du temps, vous dissimulerez votre rûˋseau local ou votre DMZ, etc. Un trû´s bon exemple serait donnûˋ par un pare-feu pour lequel l'adresse externe est connue, mais qui nûˋcessite de substituer les adresses IP du rûˋseau local avec celle du pare-feu. Avec cette cible, le pare-feu effectuera automatiquement sur les paquets du SNAT dans un sens et du SNAT inverse dans l'autre, rendant possibles les connexions d'un rûˋseau local sur Internet. û titre d'exemple, si votre rûˋseau utilise la famille d'adresses 192.168.0.0/masque_rûˋseau, les paquets envoyûˋs sur Internet ne reviendront jamais, parce que l'IANA (institut de rûˋgulation des adresses) a considûˋrûˋ ce rûˋseau (avec d'autres) comme privûˋ, et a restreint son usage û des LAN isolûˋs d'Internet.

La cible MASQUERADE s'utilise exactement de la mûˆme faûÏon que la cible SNAT, mais la cible MASQUERADE demande un peu plus de ressources pour s'exûˋcuter. L'explication vient du fait que chaque fois qu'un paquet atteint la cible MASQUERADE, il vûˋrifie automatiquement l'adresse IP û utiliser, au lieu de se comporter comme la cible SNAT qui se rûˋfû´re simplement û l'unique adresse IP configurûˋe. Par consûˋquent, la cible MASQUERADE permet de faire fonctionner un systû´me d'adressage IP dynamique sous DHCP, que votre FAI devrait vous procurer pour des connexions û Internet de type PPP, PPPoE ou SLIP.

7-4. 6.4.ô La table Raw▲

La table Raw est principalement utilisûˋe pour placer des marques sur les paquets qui ne doivent pas ûˆtre vûˋrifiûˋs par le systû´me de traûÏage de connexion. Ceci est effectuûˋ en utilisant la cible NOTRACK sur le paquet. Si une connexion rencontre une cible NOTRACK, conntrack ne tracera pas cette connexion. Ceci ûˋtait impossible û rûˋsoudre sans l'ajout d'une nouvelle table, car aucune des autres tables n'est appelûˋe jusqu'û ce que conntrack ait ûˋtûˋ lancûˋ sur les paquets, et ait ûˋtûˋ ajoutûˋ aux tables conntrack, ou vûˋrifiûˋ sur une connexion existante. û ce sujet, voir le chapitre La machine d'ûˋtatLa machine d'ûˋtat.

Cette table ne supporte que les chaûÛnes PREROUTING et OUTPUT. Aucune autre chaûÛne n'est nûˋcessaire, car c'est le seul endroit oû¿ vous pouvez opûˋrer sur les paquets avant qu'ils soient vûˋrifiûˋs par le traûÏage de connexion.

Pour que cette table fonctionne, le module iptable_raw doit ûˆtre chargûˋ. Il sera chargûˋ automatiquement si iptables est lancûˋ avec l'option -t raw, et si le module est disponible.

7-5. La table Filter▲

La table filter sert principalement û filtrer les paquets. On peut ûˋtablir une correspondance avec des paquets et les filtrer comme on le dûˋsire. C'est l'endroit prûˋvu pour intervenir sur les paquets et analyser leur contenu, c'est-û -dire les dûˋtruire (avec la cible DROP) ou les accepter (avec ACCEPT) suivant leur contenu. Bien entendu, il est possible de rûˋaliser prûˋalablement du filtrageô ; malgrûˋ tout, cette table a ûˋtûˋ spûˋcialement conûÏue pour ûÏa. Presque toutes les cibles sont utilisables dans celle-ci. D'autres informations seront donnûˋes sur la table filter, cependant vous savez maintenant que c'est l'emplacement idûˋal pour effectuer votre filtrage principal.

7-6. ChaûÛnes utilisateurs spûˋcifiques▲

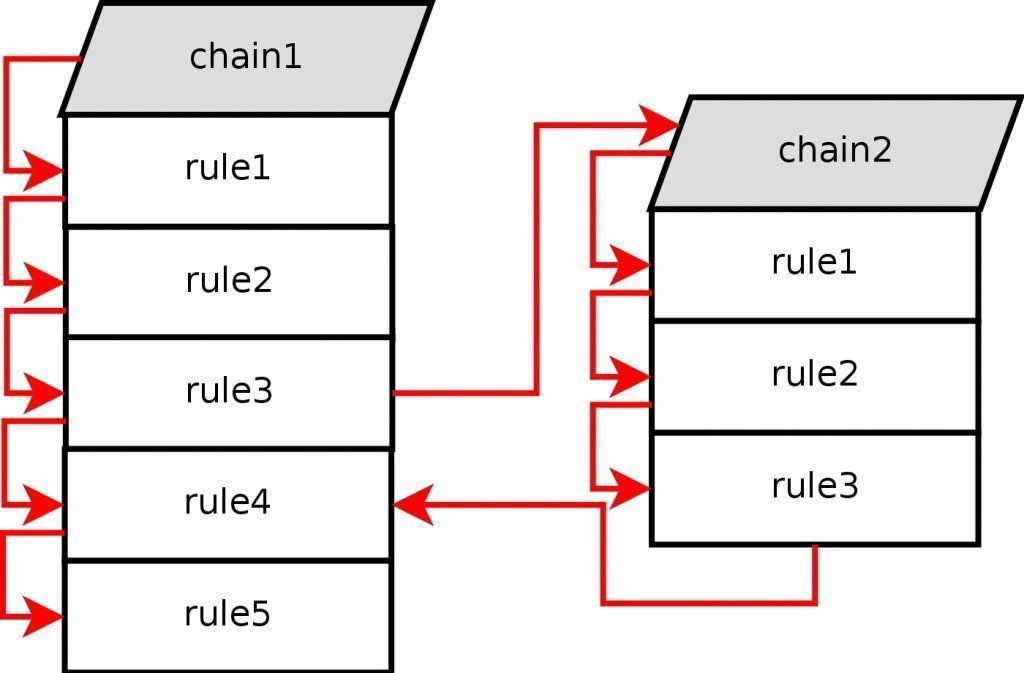

Si un paquet pûˋnû´tre dans une chaûÛne comme la chaûÛne INPUT de la table Filter, vous pouvez spûˋcifier une rû´gle (saut) vers une chaûÛne diffûˋrente dans la mûˆme table. La nouvelle chaûÛne doit ûˆtre spûˋcifique utilisateur, elle ne peut pas ûˆtre gûˋnûˋrique comme les chaûÛnes INPUT et FORWARD par exemple. Si nous considûˋrons un pointeur vers une rû´gle d'une chaûÛne û exûˋcuter, ce pointeur passera de rû´gle en rû´gle, du sommet û la base, jusqu'û ce que la traversûˋe de la chaûÛne soit close par une cible ou la mûˆme chaûÛne (i.e. FORWARD, INPUT, etc.). Une fois ceci fait, la stratûˋgie par dûˋfaut de la chaûÛne gûˋnûˋrique sera appliquûˋe.

Si une des ces chaûÛnes pointe vers une autre chaûÛne spûˋcifique utilisateur, le pointeur sautera cette chaûÛne et dûˋmarrera la traversûˋe des chaûÛnes depuis le sommet jusqu'û la base. Par exemple, voir comment la rû´gle saute de l'ûˋtape 3 vers la chaûÛne 2 dans l'image ci-dessus. Le paquet sûˋlectionne les correspondances contenues dans la rû´gle 3, et cible/saute vers la chaûÛne 2.

Les chaûÛnes spûˋcifiques utilisateur ne peuvent pas avoir de stratûˋgie par dûˋfaut. Seules les chaûÛnes gûˋnûˋriques le peuvent. Ceci peut ûˆtre contournûˋ en ajoutant une simple rû´gle û la fin de la chaûÛne, ainsi elle aura une stratûˋgie par dûˋfaut. Si aucune rû´gle n'est sûˋlectionnûˋe dans une chaûÛne spûˋcifique utilisateur, le comportement par dûˋfaut sera celui de la chaûÛne d'origine. Comme vu dans l'image ci-dessus, la rû´gle saute de la chaûÛne 2 et retourne vers la chaûÛne 1 rû´gle 4.

Chaque rû´gle dans une chaûÛne spûˋcifique utilisateur est traversûˋe jusqu'û ce que, soit une des rû´gles corresponde -ô alors la cible spûˋcifie si la traversûˋe se termine ou continueô - soit la fin de la chaûÛne est atteinte. Si la fin de la chaûÛne spûˋcifique utilisateur est atteinte, le paquet est envoyûˋ en retour vers la chaûÛne qui l'invoque. Cette chaûÛne peut ûˆtre, soit une chaûÛne spûˋcifique utilisateur soit une chaûÛne gûˋnûˋrique.

7-7. Prochain chapitre▲

Dans le prochain chapitre, nous verrons de faûÏon approfondie la machine d'ûˋtat de Netfilter, et comment les ûˋtats sont traversûˋs et placûˋs sur les paquets dans une machine de traûÏage de connexion.