I. PrÃĐambule▲

I-A. Copyright et Licence▲

Copyright (c) 2000,2014 Philippe Latu.

Permission is granted to copy, distribute and/or modify this document under the

terms of the GNU Free Documentation License, Version 1.3 or any later version

published by the Free Software Foundation; with no Invariant Sections, no

Front-Cover Texts, and no Back-Cover Texts. A copy of the license is included

in the section entitled "GNU Free Documentation License".Copyright (c) 2000,2014 Philippe Latu.

Permission est accordÃĐe de copier, distribuer et/ou modifier ce document selon

les termes de la Licence de Documentation Libre GNU (GNU Free Documentation

License), version 1.3 ou toute version ultÃĐrieure publiÃĐe par la Free Software

Foundation ; sans Sections Invariables ; sans Texte de PremiÃĻre de Couverture,

et sans Texte de QuatriÃĻme de Couverture. Une copie de la prÃĐsente Licence est

incluse dans la section intitulÃĐe ÂŦÂ Â Licence de Documentation Libre GNUÂ Â Âŧ.I-B. MÃĐta information▲

Cet article est ÃĐcrit avec DocBook XML sur un systÃĻme Debian GNU/Linux. Il est disponible en version imprimable au format PDFÂ : vm.pdf.

Toutes les commandes utilisÃĐes dans ce document ne sont pas spÃĐcifiques à une version particuliÃĻre des systÃĻmes UNIX ou GNU/Linux. C'est la distribution Debian GNU/Linux qui est utilisÃĐe pour les tests prÃĐsentÃĐs.

I-C. Conventions typographiques▲

Tous les exemples d'exÃĐcution des commandes sont prÃĐcÃĐdÃĐs d'une invite utilisateur ou prompt spÃĐcifique au niveau des droits utilisateurs nÃĐcessaires sur le systÃĻme.

- Toute commande prÃĐcÃĐdÃĐe de l'invite $ ne nÃĐcessite aucun privilÃĻge particulier et peut Être utilisÃĐe au niveau utilisateur simple.

- Toute commande prÃĐcÃĐdÃĐe de l'invite # nÃĐcessite les privilÃĻges du super utilisateur.

II. Introduction▲

Depuis quelques annÃĐes, j'ai pris l'habitude d'utiliser une instance virtuelle de systÃĻme d'exploitation pour suivre la mÊme dÃĐmarche que les ÃĐtudiants lors des sÃĐances de travaux pratiques. La premiÃĻre motivation ÃĐtait d'ÃĐviter de massacrer la configuration de mon portable à chaque nouvelle sÃĐance. Puis, il est apparu que les synthÃĻses intermÃĐdiaires faites en reprenant la dÃĐmarche ÂŦ qui aurait dÃŧ Être suivie Âŧ par les ÃĐtudiants permettaient de resynchroniser le groupe et d'obtenir des rÃĐsultats plus homogÃĻnes en fin de sÃĐance.

Sans dÃĐmarche de ce genre, une sÃĐance de travaux pratiques sur les systÃĻmes informatiques et/ou les rÃĐseaux glisse trÃĻs rapidement vers un bazar incommensurable. En effet, aprÃĻs avoir lu la premiÃĻre question ÂŦ  en diagonale  Âŧ, l'ÃĐtudiant(e) lambda se jette sur GoogleâĒ et se perd dans les mÃĐandres de forums rÃĐdigÃĐs en mode SMS et aux contenus pour le moins contradictoires et douteux. Bref, on en revient toujours à la problÃĐmatique classique de l'enseignant moyen : comment faire pour que les ÃĐtudiants adoptent et suivent des mÃĐthodes et dÃĐmarches rÃĐflÃĐchies ? Cette lutte contre l'obscurantisme ambiant est particuliÃĻrement ardue. Dans l'esprit de beaucoup d'ÃĐtudiants, l'informatique est une compilation de ÂŦ  recettes de cuisine  Âŧ sans relations ni cohÃĐrence. DÃĻs lors qu'il s'agit d'approfondir ses connaissances et la maÃŪtrise d'un systÃĻme, les limites de l'apprentissage par ÂŦ  compilation incohÃĐrente  Âŧ apparaissent trÃĻs vite et les ÃĐtudiants les moins motivÃĐs dÃĐcrochent trÃĻs rapidement.

Bien sÃŧr, ce guide sur l'utilisation de la virtualisation ne peut absolument pas prÃĐtendre apporter une solution à un problÃĻme aussi complexe et difficile. L'objectif, trÃĻs modeste, est d'apporter un moyen supplÃĐmentaire d'illustration de la marche à suivre pour traiter un problÃĻme en replaçant bien le contexte.

Il est aujourd'hui trÃĻs difficile de ÂŦ  dÃĐtacher  Âŧ l'esprit de l'auditoire des commandes utilisÃĐes à la console pour faire ressortir le processus traitÃĐ par ces mÊmes commandes. Qu'il s'agisse d'enseignements rÃĐseau utilisant des systÃĻmes tels qu'IOS ou JunOS ou d'enseignements systÃĻmes utilisant le Shell, les difficultÃĐs sont identiques.

- à quel niveau se situe le problÃĻme à traiter ? Niveau de la modÃĐlisation rÃĐseau, couche du systÃĻme d'exploitation, espace mÃĐmoire, etc.

- Quels sont les outils systÃĻmes utilisables à ce niveau ? Configuration d'un protocole, gestionnaire de paquets, analyse de l'occupation mÃĐmoire, etc.

- Quelle est la dÃĐmarche usuelle de diagnostic ? Table de routage, compteurs de liste de contrÃīle d'accÃĻs, liste des processus actifs, journalisation systÃĻme, etc.

Pour aller un peu plus loin dans l'illustration des mÃĐthodes, je souhaite dÃĐpasser le stade de la dÃĐmonstration sur le portable de l'enseignant et fournir aux ÃĐtudiants des images d'instances de systÃĻmes en fin de sÃĐance. Il ne s'agit pas de fournir une solution corrigÃĐe ou un produit fini, mais plutÃīt une photo d'un ÃĐtat intermÃĐdiaire dans la sÃĐance de travaux pratiques. Il devient ainsi possible de proposer aux ÃĐtudiants de reprendre, non pas la totalitÃĐ des questions de la sÃĐance, mais la partie qui a posÃĐ le plus de difficultÃĐs.

Voici donc, dans l'ÃĐtat actuel de la rÃĐflexion, les choix techniques que j'ai faits pour rÃĐpondre aux objectifs.

III. Choix d'une solution de virtualisation▲

III-A. Virtualisation et noyau Linux▲

à l'heure actuelle, il existe deux grandes approches de la virtualisation.

Une premiÃĻre mÃĐthode, appelÃĐe paravirtualisation, suppose que le noyau du systÃĻme d'exploitation invitÃĐ soit modifiÃĐ pour Être exÃĐcutÃĐ sous forme virtualisÃĐe. L'objectif de cette technique est d'offrir un accÃĻs quasi identique aux ressources matÃĐrielles (mÃĐmoire et entrÃĐes/sorties) entre systÃĻme hÃīte et systÃĻme invitÃĐ. Si cet objectif est atteint, les performances du systÃĻme virtualisÃĐ sont vraiment trÃĻs proches de celles du matÃĐriel sur lequel il est exÃĐcutÃĐ. Le principal obstacle au dÃĐveloppement de cette technique rÃĐside justement dans la modification du noyau du systÃĻme invitÃĐ. Si le systÃĻme à virtualiser ne dispose pas de fonctions dÃĐdiÃĐes à la paravirtualisation dans son noyau, cette technique est inutilisable et la seule solution de virtualisation consiste à utiliser une ÃĐmulation complÃĻte du matÃĐriel.

La seconde mÃĐthode, appelÃĐe virtualisation complÃĻte, permet d'exÃĐcuter le systÃĻme d'exploitation invitÃĐ de maniÃĻre native sans modification. Avec cette technique, la virtualisation n'a aucun impact sur l'exÃĐcution du noyau du systÃĻme virtualisÃĐ. En revanche, la virtualisation complÃĻte sacrifie les performances au prix de la compatibilitÃĐ. En effet, il est plus difficile d'obtenir de bonnes performances lorsque le systÃĻme invitÃĐ ne participe pas au processus de virtualisation et doit traverser une ou plusieurs couches d'ÃĐmulation avant d'accÃĐder aux ressources matÃĐrielles.

CÃītÃĐ matÃĐriel, les ÃĐvolutions des fonctions de virtualisation directement intÃĐgrÃĐes dans les processeurs ont tendance à diminuer les ÃĐcarts de performances entre les systÃĻmes utilisant la paravirtualisation et les systÃĻmes hÃītes. Qu'il s'agisse d'IntelâĒ (VT : IntelÂŪ Virtualization Technology) ou d'AMDâĒ (AMD-V : Industry Leading Virtualization Platform Efficiency), les processeurs rÃĐcents disposent de ces fonctions dÃĐdiÃĐes à la virtualisation.

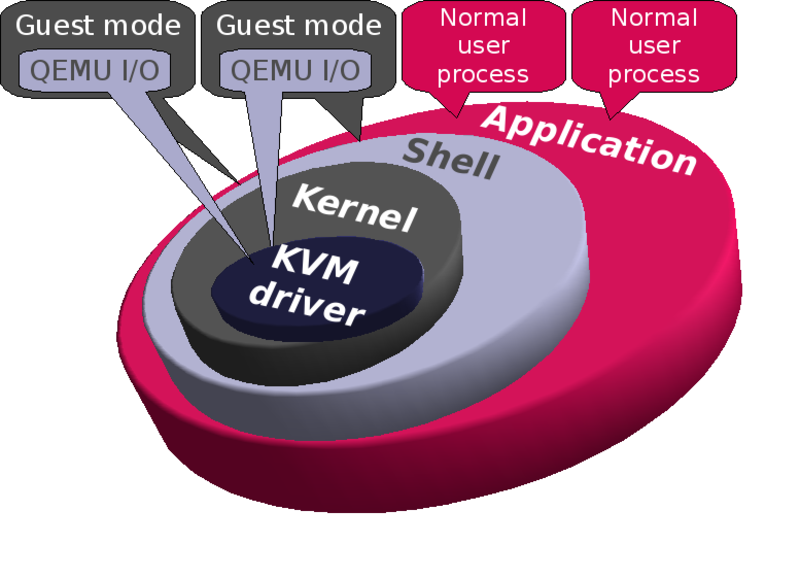

Avec le noyau Linux, l'objectif de la solution Kernel Based Virtual Machine ou KVM est d'ajouter des capacitÃĐs de virtualisation à un noyau standard.

Avec le modÃĻle KVM, chaque machine virtuelle est un processus standard du noyau Linux gÃĐrÃĐ par l'ordonnanceur (scheduler). Un processus normal de systÃĻme GNU/Linux peut Être exÃĐcutÃĐ selon deux modes : noyau (kernelspace) ou utilisateur (userspace). Le modÃĻle KVM ajoute un troisiÃĻme mode : le mode invitÃĐ qui possÃĻde ses propres modes noyau et utilisateur.

Le modÃĻle de virtualisation KVM comprend deux composants.

- Un pilote de pÃĐriphÃĐrique pour gÃĐrer le matÃĐriel virtualisÃĐ. Les fonctions de ce pilote sont disponibles via le fichier spÃĐcial d'interface de type caractÃĻre /dev/kvm.

- Un logiciel utilisateur pour ÃĐmuler le matÃĐriel d'un PC. Cette partie utilisateur (userspace) est une version lÃĐgÃĻrement modifiÃĐe des outils QEMU. Elle est prÃĐsentÃĐe plus en dÃĐtail à lasection intitulÃĐe ÂŦ  Outils nÃĐcessaires Âŧ.

CÃītÃĐ paravirtualisation, ce sont les fonctions virtio du noyau Linux qui permettent d'utiliser des canaux de communication dÃĐdiÃĐs entre instances de machines virtuelles et systÃĻme hÃīte. Depuis la sortie de la version stable baptisÃĐe Lenny de la distribution Debian GNU/Linux, ces fonctions sont disponibles dans les paquets de noyau. Aucune manipulation n'est donc nÃĐcessaire pour bÃĐnÃĐficier de la paravirtualisation avec une instance de systÃĻme Debian GNU/Linux.

III-B. Contexte pratique▲

Pendant longtemps, j'ai utilisÃĐ les outils VMwareâĒ. Cette solution, sÃĐduisante au premier abord, pose un certain nombre de problÃĻmes dans le temps. Tout d'abord, ces outils propriÃĐtaires sont ÂŦ  dÃĐsynchronisÃĐs  Âŧ par rapport aux dÃĐveloppements du noyau Linux. RÃĐguliÃĻrement, je me suis retrouvÃĐ dans l'incapacitÃĐ d'utiliser les instances de machines virtuelles pendant une ou deux semaines. Il est nÃĐcessaire de repasser par des compilations aprÃĻs application de correctifs (patches) intermÃĐdiaires. Ensuite, les solutions libres et synchrones avec les ÃĐvolutions de l'ensemble de la chaÃŪne GNU/Linux se sont dÃĐveloppÃĐes et ont gagnÃĐ en maturitÃĐ.

MÊme si ce type de choix est toujours discutable, j'ai jetÃĐ mon dÃĐvolu sur le couple KVM/QEMU.

- KVM, Kernel-based Virtual Machine : Kernel Based Virtual Machine est devenue rapidement la solution de virtualisation de rÃĐfÃĐrence pour Linux. Elle est basÃĐe sur les architectures IntelâĒ baptisÃĐes Intel VTâĒ ou les architectures AMDâĒ baptisÃĐes AMD-VâĒ. Ces deux familles de processeurs possÃĻdent les extensions matÃĐrielles de virtualisation. Un module du noyau Linux fournit le cÅur de virtualisation et un module spÃĐcifique dÃĐpendant du processeur (kvm-intel.ko ou kvm-amd.ko) active les fonctions matÃĐrielles.

- QEMU : QEMU open source machine emulator est un ÃĐmulateur machine gÃĐnÃĐrique. Il peut exÃĐcuter des instances de systÃĻmes d'exploitation et des programmes faits pour une architecture processeur particuliÃĻre (carte mÃĻre ARM par exemple) sur une machine hÃīte d'architecture diffÃĐrente (votre propre PC par exemple). En utilisant la traduction dynamique, QEMU donne de bonnes performances. QEMU est la solution de virtualisation à utiliser si le processeur de systÃĻme hÃīte ne possÃĻde pas d'extension matÃĐrielle spÃĐcifique à la virtualisation.

Les dÃĐveloppements de ces deux outils distincts progressent en parallÃĻle et ils utilisent le mÊme jeu d'options de configuration.

La prÃĐsentation de ces 2 outils complÃĐmentaires introduit la distinction entre les processeurs possÃĐdant les extensions de virtualisation ou non. Pour identifier les caractÃĐristiques des processeurs avec un systÃĻme hÃīte GNU/Linux, on utilise les informations fournies dans l'arborescence /proc. Si le seul systÃĻme d'exploitation installÃĐ sur la machine hÃīte est de type Windows, il est toujours possible de lancer la machine en utilisant un live CD de type KNOPPIX pour effectuer la mÊme opÃĐration.

Suivant le rÃĐsultat de la commande suivante, on sait si le processeur peut utiliser la solution KVM ou non.

$ egrep '(vmx|svm)' /proc/cpuinfoSi la commande ne donne aucun rÃĐsultat, le processeur ne possÃĻde pas d'extension de virtualisation et seule la solution QEMU est utilisable.

Si le rÃĐsultat donne une ou plusieurs lignes (suivant le nombre de cÅurs du processeur) dÃĐbutant par flags, la solution KVM est utilisable avec les outils QEMU.

IV. KVM et VIRTIO▲

Comme on l'a vu dans la Section 3, ÂŦ  Choix d'une solution de virtualisation Âŧ, ces bibliothÃĻques permettent à une instance de machine virtualisÃĐe d'utiliser des canaux de communications particuliers vers le matÃĐriel du systÃĻme hÃīte. Parmi ces canaux, on trouve les accÃĻs : mÃĐmoire, disque, horloge temps rÃĐel et rÃĐseau.

IV-A. Identification des modules disponibles▲

Les modules autorisant l'utilisation de ces bibliothÃĻques dans l'espace utilisateur sont disponibles dans les paquets de noyau Linux. Voici quelques exemples d'identification des fonctions virtio sur un systÃĻme virtualisÃĐ.

On recherche la version du noyau en cours d'exÃĐcution.

$ uname -a

Linux vm0 3.12-1-amd64 #1 SMP Debian 3.12.6-2 (2013-12-29) x86_64 GNU/Linux

$ aptitude search ~ilinux-image

i A linux-image-3.12-1-amd64 - Linux 3.12 for 64-bit PCs

i A linux-image-amd64 - Linux for 64-bit PCs (meta-package)

On liste les modules relatifs aux fonctions Virtio à partir de la version du noyau identifiÃĐe.

$ find /lib/modules/3.12-1-amd64/ -type f -name '*virtio*'

/lib/modules/3.12-1-amd64/kernel/net/9p/9pnet_virtio.ko

/lib/modules/3.12-1-amd64/kernel/drivers/net/virtio_net.ko

/lib/modules/3.12-1-amd64/kernel/drivers/virtio/virtio_pci.ko

/lib/modules/3.12-1-amd64/kernel/drivers/virtio/virtio_balloon.ko

/lib/modules/3.12-1-amd64/kernel/drivers/virtio/virtio_ring.ko

/lib/modules/3.12-1-amd64/kernel/drivers/virtio/virtio.ko

/lib/modules/3.12-1-amd64/kernel/drivers/block/virtio_blk.ko

/lib/modules/3.12-1-amd64/kernel/drivers/char/hw_random/virtio-rng.ko

/lib/modules/3.12-1-amd64/kernel/drivers/char/virtio_console.ko

/lib/modules/3.12-1-amd64/kernel/drivers/scsi/virtio_scsi.koIV-B. Utilisation des bibliothÃĻques VIRTIO▲

Comme on l'a dit prÃĐcÃĐdemment, ces bibliothÃĻques constituent des canaux de communication avec le matÃĐriel du systÃĻme hÃīte. Elles ont donc un effet sur la reprÃĐsentation du matÃĐriel.

à titre d'exemple, voici la liste des pÃĐriphÃĐriques ÂŦ visibles Âŧ sur le bus PCI d'une instance de systÃĻme virtuel.

$ lspci

00:00.0 Host bridge: Intel Corporation 82G33/G31/P35/P31 Express DRAM Controller

00:01.0 VGA compatible controller: Red Hat, Inc. Device 0100 (rev 04)

00:02.0 Audio device: Intel Corporation 82801FB/FBM/FR/FW/FRW (ICH6 Family) High Definition Audio Controller (rev 01)

00:03.0 Unclassified device [00ff]: Red Hat, Inc Virtio memory balloon

00:04.0 SCSI storage controller: Red Hat, Inc Virtio block device

00:05.0 Communication controller: Red Hat, Inc Virtio console

00:06.0 Ethernet controller: Red Hat, Inc Virtio network device

00:1d.0 USB controller: Intel Corporation 82801I (ICH9 Family) USB UHCI Controller #1 (rev 03)

00:1d.1 USB controller: Intel Corporation 82801I (ICH9 Family) USB UHCI Controller #2 (rev 03)

00:1d.2 USB controller: Intel Corporation 82801I (ICH9 Family) USB UHCI Controller #3 (rev 03)

00:1d.7 USB controller: Intel Corporation 82801I (ICH9 Family) USB2 EHCI Controller #1 (rev 03)

00:1f.0 ISA bridge: Intel Corporation 82801IB (ICH9) LPC Interface Controller (rev 02)

00:1f.2 SATA controller: Intel Corporation 82801IR/IO/IH (ICH9R/DO/DH) 6 port SATA Controller [AHCI mode] (rev 02)

00:1f.3 SMBus: Intel Corporation 82801I (ICH9 Family) SMBus Controller (rev 02)Dans la liste ci-dessus, on reconnaÃŪt 4 pÃĐriphÃĐriques rÃĐfÃĐrencÃĐs Virtio dont le gestionnaire mÃĐmoire et le contrÃīleur rÃĐseau.

Sur le mÊme systÃĻme, on peut lister les modules chargÃĐs en mÃĐmoire relatifs aux bibliothÃĻques.

$ lsmod | grep virtio

virtio_console 22655 0

virtio_balloon 13047 0

virtio_net 26400 0

virtio_blk 17482 3

virtio_pci 17389 0

virtio_ring 17425 5 virtio_blk,virtio_net,virtio_pci,virtio_balloon,virtio_console

virtio 13058 5 virtio_blk,virtio_net,virtio_pci,virtio_balloon,virtio_consoleCette liste correspond aux fonctionnalitÃĐs utilisÃĐes par le systÃĻme virtuel relativement au catalogue donnÃĐ dans la section prÃĐcÃĐdente.

V. CrÃĐation d'une machine virtuelle▲

Toutes les opÃĐrations prÃĐsentÃĐes dans cette section utilisent le rÃĐpertoire utilisateur ~/vm/ dans lequel sont stockÃĐes les images de disques virtuels.

V-A. Outils nÃĐcessaires▲

Sachant que les modules de virtualisation appartenant au noyau Linux sont chargÃĐs en mÃĐmoire, il faut maintenant connaÃŪtre la liste des outils nÃĐcessaires à la crÃĐation des instances de machines virtuelles.

Les paquets associÃĐs à la gestion des images de machines virtuelles sont les suivants.

$ aptitude search ~iqemu

i A ipxe-qemu - PXE boot firmware - ROM images for qemu

i A qemu-keymaps - cartes de clavier pour QEMU

i qemu-kvm - QEMU Full virtualization on x86 hardware (transitional package)

i A qemu-system-common - QEMU full system emulation binaries (common files)

i qemu-system-x86 - QEMU full system emulation binaries (x86)

i qemu-user - binaires d'ÃĐmulation pour QEMU en mode utilisateur

i qemu-utils - QEMU utilitiesLe paquet qemu-system-x86 correspond au processus d'ÃĐmulation d'architecture x86 avec le support des extensions matÃĐrielles : Intel VTâĒ et AMD SVMâĒ. Il contient aussi contient les ÃĐlÃĐments d'ÃĐmulation des pÃĐriphÃĐriques de carte mÃĻre pour cette architecture : contrÃīleur PCI, carte vidÃĐo, carte rÃĐseau, carte son, etc.

V-B. Installation d'une machine virtuelle▲

On commence par crÃĐer une image de disque virtuel qui servira de support au systÃĻme de fichiers de la nouvelle instance de systÃĻme d'exploitation.

:~/vm$ qemu-img create vm0-debian-stable-amd64.raw -f raw 60G

Formatting 'vm0-debian-stable-amd64.raw', fmt=raw size=64424509440

:~/vm$ du -hs vm0-debian-stable-amd64.raw

0 vm0-debian-stable-amd64.rawLe format d'image crÃĐÃĐ Ã l'aide de l'instruction ci-dessus est baptisÃĐ raw. Il s'agit d'un format brut, utilisÃĐ par dÃĐfaut, sur lequel seuls les secteurs ÃĐcrits entraÃŪnent une rÃĐservation d'espace si le systÃĻme de fichiers supporte un tel mode de fonctionnement. Ce choix de format peut Être modifiÃĐ par la suite puisqu'il est toujours possible de convertir une image d'un format à un autre aprÃĻs coup.

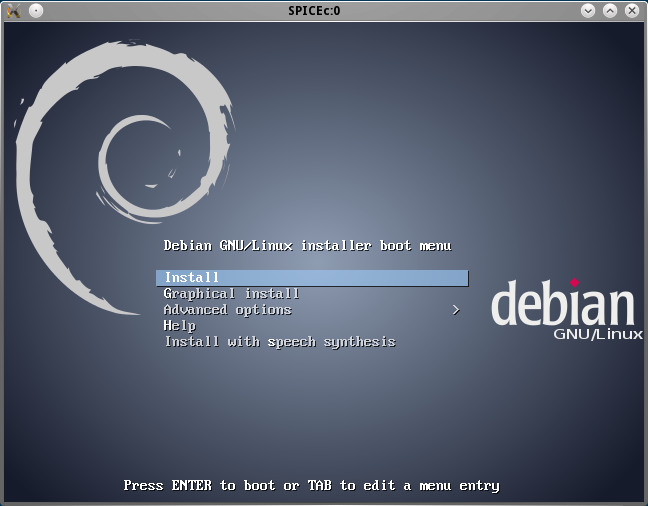

On utilise cette image disque pour lancer le processus d'installation de la machine virtuelle.

:~/vm$ ./scripts/standalone-startup.sh vm0-debian-stable-amd64.raw 512 0 \ (1)

-drive if=ide,id=drive1,media=cdrom,file=iso.images/debian-7.3.0-amd64-netinst.iso \ (2)

-device ide-cd,drive=drive1 \

-boot once=d

~> Machine virtuelle : vm0-debian-stable-amd64.raw

~> Port SPICE : 5900

~> MÃĐmoire RAM : 512

~> Adresse MAC : ba:ad:00:ca:fe:00-

On lance l'instance de machine virtuelle à l'aide du script standalone-startup.sh donnÃĐ en annexe Section A.1, ÂŦ  Communications rÃĐseau en mode utilsateur Âŧ. Ce script impose au moins 3 paramÃĻtres.

- Le fichier image de la machine virtuelle. Dans l'exemple ci-dessus, le fichier vm0-debian-stable-amd64.raw est utilisÃĐ.

- La quantitÃĐ de RAM allouÃĐe à la machine virtuelle. 512 Mo dans l'exemple.

- Le numÃĐro du port d'accÃĻs à l'ÃĐcran de la machine virtuelle via le protocole SPICE. Ici la valeur 0 conduit à l'utilisation du port numÃĐro 5900.

-

En plus des 3 paramÃĻtres imposÃĐs, on donne les ÃĐlÃĐments nÃĐcessaires à l'utilisation du mÃĐdia d'installation. On dÃĐfinit donc un pÃĐriphÃĐrique de stockage supplÃĐmentaire : un lecteur de CDROM connectÃĐ sur un bus IDE. Ce pÃĐriphÃĐrique est repÃĐrÃĐ par l'ÃĐtiquette drive1.

On applique aussi une nouvelle valeur à l'option boot en indiquant que le systÃĻme de la machine doit se lancer une seule fois à partir du lecteur d: le lecteur de CDROM.- Le fichier image de la machine virtuelle. Dans l'exemple ci-dessus, le fichier vm0-debian-stable-amd64.raw est utilisÃĐ.

- La quantitÃĐ de RAM allouÃĐe à la machine virtuelle. 512 Mo dans l'exemple.

- Le numÃĐro du port d'accÃĻs à l'ÃĐcran de la machine virtuelle via le protocole SPICE. Ici la valeur 0 conduit à l'utilisation du port numÃĐro 5900.

AprÃĻs l'initialisation de la machine virtuelle, le processus d'installation classique dÃĐmarre.

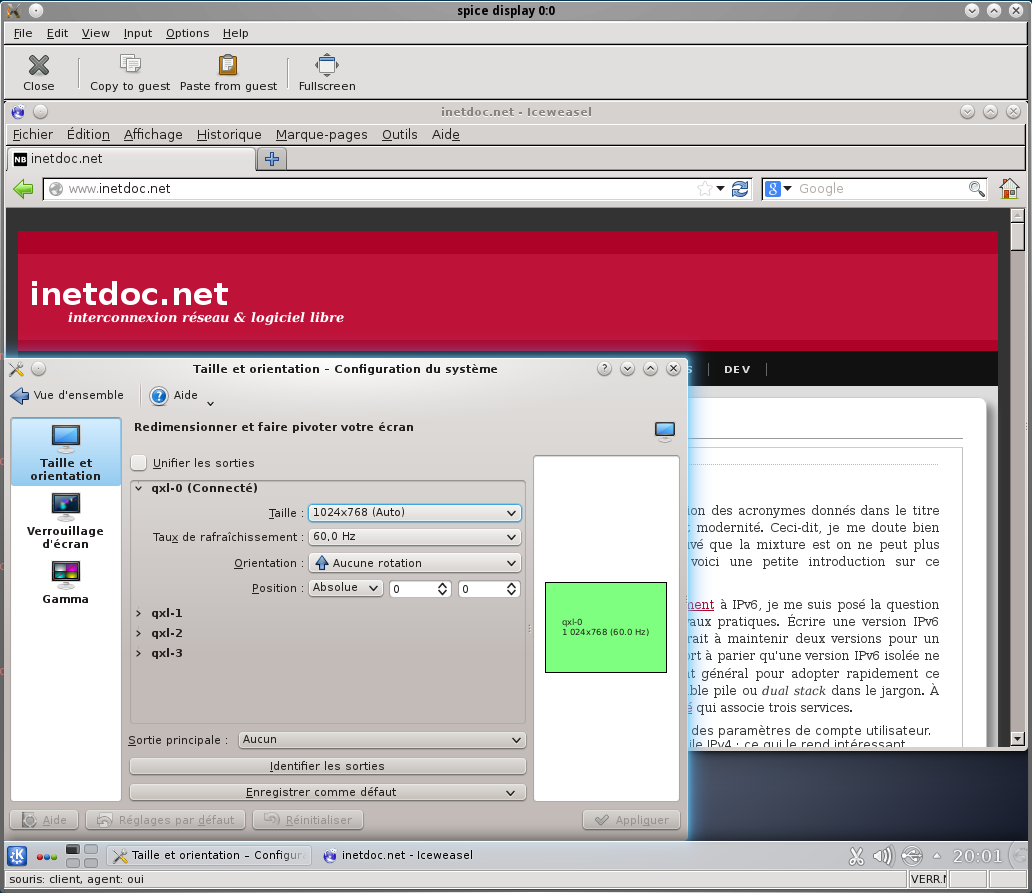

V-C. Utilisation de SPICE▲

Le protocole SPICE a pour but de fournir une solution complÃĻte d'interaction utilisateur avec un systÃĻme virtualisÃĐ distant. Il s'agit d'un protocole client/serveur dont la partie serveur est situÃĐe sur la machine virtuelle. Il est mÊme possible d'exÃĐcuter la partie cliente sur un dispositif mobile à l'aide d'une application cliente spÃĐcifique ou d'un navigateur Web.

Dans le contexte de ce guide, l'utilisation de ce protocole est systÃĐmatique, que les manipulations sur les machines virtuelles aient lieu directement sur le systÃĻme hÃīte ou sur un serveur distant. En effet, les scripts donnÃĐs en Annexe A, Scripts spÃĐcifiques utilisent tous le nom localhost comme adresse d'accÃĻs.

Le script standalone-startup.sh utilisÃĐ plus haut ouvre un accÃĻs sur le port tcp/5900 en ÃĐcoute sur l'interface de boucle locale du systÃĻme hÃīte. Ce script ne dÃĐfinit ni authentification ni option de sÃĐcuritÃĐ. Pour accÃĐder à l'ÃĐcran distant via un canal de communication chiffrÃĐ, il est possible d'utiliser un tunnel SSH.

Sur le systÃĻme client, on peut ÃĐtablir un tunnel SSH puis exÃĐcuter le client SPICE Ã l'aide des commandes suivantes.

:~$ ssh -f -N -L 5900:localhost:5900 <user>@<hostname>

:~$ spicec -h localhost -p 5900Le programme spicec appartient au paquet spice-client.

La copie d'ÃĐcran ci-dessus a ÃĐtÃĐ rÃĐalisÃĐe à l'aide de cet accÃĻs distant via un tunnel SSH.

VI. Optimisation systÃĻme▲

Cette section est une liste de quelques trucs et astuces permettant d'optimiser l'usage d'une instance virtuelle de systÃĻme d'exploitation.

VI-A. Gestion de paquets▲

Pour optimiser la gestion de paquets avec APT sur une machine virtuelle Debian GNU/Linux on essaie de limiter au maximum l'occupation disque de façon à donner un maximum d'espace dans l'arborescence /var.

# aptitude cleanIl est inutile de conserver les fichiers .deb correspondant aux paquets installÃĐs sur le systÃĻme virtuel. Cette commande sert justement à nettoyer l'arborescence /var/cache/apt.

# aptitude purge $(deborphan)La commande deborphan appartenant au paquet du mÊme nom recherche les paquets orphelins installÃĐs sur le systÃĻme. Les paquets trouvÃĐs ne sont pas nÃĐcessaires au fonctionnement des services installÃĐs ; on peut donc les supprimer sans problÃĻme pour gagner de la place disque.

# localepurgeLa commande localepurge appartenant au paquet du mÊme nom. Elle sert à effacer tous les fichiers de ÂŦ  localisation  Âŧ (langues ÃĐtrangÃĻres) inutiles sur le disque. Elle est appelÃĐe automatiquement à chaque opÃĐration de gestion de paquets avec dselect, apt-get ou aptitude.

La fin du fichier de configuration /etc/locale.nopurge rÃĐpertorie les paramÃĻtres des fichiers de localisation à conserver.

# tail /etc/locale.nopurge

#####################################################

# Following locales won't be deleted from this system

# after package installations done with apt-get(8):

en

fr

fr_FR.UTF-8Transparent proxy, Service Mandataire

L'utilisation du gestionnaire de paquets peut poser problÃĻme lorsque le systÃĻme hÃīte se trouve derriÃĻre un service mandataire ou proxy transparent.

Dans ce cas, il faut complÃĐter la configuration du gestionnaire de paquets sur chaque instance de systÃĻme virtuel en ajoutant un fichier dans le rÃĐpertoire /etc/apt/apt.conf.d/.

# cat /etc/apt/apt.conf.d/10proxy

Acquire::http::No-Cache "true";

Acquire::http::Max-Age "0";Duplication du jeu de paquets entre systÃĻmes, aptitude-create-state-bundle, aptitude-run-state-bundle

Pour dupliquer le jeu de paquets installÃĐs entre instances systÃĻme, il est possible de crÃĐer un fichier image de l'ÃĐtat d'une installation. Cette technique permet de transfÃĐrer la liste des paquets installÃĐs entre architectures diffÃĐrentes.

CÃītÃĐ systÃĻme source, celui qui dÃĐtient le jeu de rÃĐfÃĐrence, on utilise la commande aptitude-create-state-bundle.

# aptitude-create-state-bundle selections.bz2

# exit

etu@vm:~$ logout

Connection to 192.0.2.2 closed.

:~/vm$ scp etu@192.0.2.2:~/selections.bz2 .

etu@192.0.2.2's password:

selections.bz2 100% 30MB 15.0MB/s 00:02CÃītÃĐ systÃĻme destination, celui sur lequel on doit appliquer le jeu de rÃĐfÃĐrence pour complÃĐter sa liste de paquets installÃĐs, on utilise la commande aptitude-run-state-bundle.

:~/vm$ scp selections.bz2 etu@192.0.2.2:~

etu@192.0.2.2's password:

selections.bz2 100% 30MB 29.9MB/s 00:01

:~/vm$ ssh etu@192.0.2.2

etu@192.0.2.2's password:

etu@vm:~$ su

Mot de passe :

vm:/home/etu# aptitude-run-state-bundle selections.bz2

vm:/home/etu# aptitude -uVI-B. ParamÃĐtrage de la console▲

Que l'on accÃĻde à une instance de systÃĻme virtualisÃĐ via une connexion SSH ou via un ÃĐcran distant avec le protocole SPICE, il est important de disposer d'un jeu de caractÃĻres et d'un affichage cohÃĐrent.

Terminal d'exÃĐcution, gpm : Le paquet gpm permet d'utiliser la souris en mode console pour effectuer les opÃĐrations du type copier/coller.

Console-setup : Avec une instance de systÃĻme virtuel sans interface graphique, c'est le paquet console-setup qui permet de gÃĐrer les codes de touches clavier, les jeux de caractÃĻres et les polices en mode console. La reconfiguration du paquet avec la commande # dpkg-reconfigure -plow console-setup permet de passer en revue et de modifier les options relatives aux dispositions de claviers.

Spice-vdagent : Dans le cas oÃđ l'on accÃĻde à l'ÃĐcran du systÃĻme virtualisÃĐ via le protocole SPICE, il est possible de ÂŦ  partager  Âŧ les actions à la souris entre l'interface graphique du systÃĻme local et le systÃĻme virtuel. Cet outil permet aussi le redimensionnement dynamique de l'ÃĐcran du systÃĻme virtuel en fonction de la rÃĐsolution de l'ÃĐcran du systÃĻme local.

VI-C. Configuration graphique▲

La gestion de l'interface graphique d'une instance de systÃĻme virtualisÃĐ est en constante ÃĐvolution avec les dÃĐveloppements du noyau Linux, les outils de la famille QEMU et le protocole SPICE.

Sur un systÃĻme non virtualisÃĐ le graphisme utilise les ressources d'un composant spÃĐcifique baptisÃĐ Graphics Processing Unit ou GPU. La virtualisation implique l'ÃĐmulation d'un composant GPU. Cette ÃĐmulation doit Être en mesure de traiter tous les appels aux bibliothÃĻques graphiques effectuÃĐs par les diffÃĐrents gestionnaires d'interface utilisateur. La tÃĒche est donc particuliÃĻrement ardue.

Au moment de la rÃĐdaction de cette section, c'est l'ÃĐmulateur QXL, associÃĐ au protocole SPICE qui offre le plus de possibilitÃĐs sur les systÃĻmes hÃītes utilisant Debian GNU/Linux.

Les scripts utilisÃĐs pour la rÃĐdaction de ce guide dÃĐfinissent l'ÃĐmulateur QXL comme GPU. Voici quelques ÃĐlÃĐments d'identification.

$ lspci | grep VGA

00:01.0 VGA compatible controller: Red Hat, Inc. Device 0100 (rev 04)Malheureusement, la version stable Wheezy ne dispose pas du paquet de pilotage de GPU ÃĐmulÃĐ. Le support des fonctions graphiques est donc moins performant. En revanche, la version testing contient bien le paquet xserver-xorg-video-qxl.

-

Extrait du journal d'initialisation du serveur graphique sur la distribution stable Wheezy.

Sélectionnez# grep -i qxl /var/log/Xorg.0.log [ 10.785] (==) Matched qxl as autoconfigured driver 0 [ 10.785] (II) LoadModule: "qxl" [ 10.848] (WW) Warning, couldn't open module qxl [ 10.848] (II) UnloadModule: "qxl" [ 10.848] (II) Unloading qxl [ 10.848] (EE) Failed to load module "qxl" (module does not exist, 0) - Extrait du journal d'initialisation du serveur graphique sur la distribution testing Jessie.

# grep -i qxl /var/log/Xorg.0.log

[ 13.206] (==) Matched qxl as autoconfigured driver 0

[ 13.206] (II) LoadModule: "qxl"

[ 13.230] (II) Loading /usr/lib/xorg/modules/drivers/qxl_drv.so

[ 13.240] (II) Module qxl: vendor="X.Org Foundation"

[ 13.252] (II) qxl: Driver for QXL virtual graphics: QXL 1

[ 13.302] (II) qxl(0): Creating default Display subsection in Screen section

[ 13.302] (==) qxl(0): Depth 24, (--) framebuffer bpp 32

[ 13.302] (==) qxl(0): RGB weight 888

[ 13.302] (==) qxl(0): Default visual is TrueColor

[ 13.302] (==) qxl(0): Using gamma correction (1.0, 1.0, 1.0)

[ 13.302] (II) qxl(0): Offscreen Surfaces: Enabled

[ 13.302] (II) qxl(0): Image Cache: Enabled

[ 13.302] (II) qxl(0): Fallback Cache: Enabled

[ 13.303] (II) qxl(0): framebuffer at 0x7f1d30471000 (16384 KB)

[ 13.303] (II) qxl(0): command ram at 0x7f1d31471000 (32760 KB)

[ 13.303] (II) qxl(0): vram at 0x7f1d2c471000 (65536 KB)

[ 13.303] (II) qxl(0): rom at 0x7f1d3852a000

[ 13.303] (II) qxl(0): Device version 0.0

[ 13.303] (II) qxl(0): Compression level 0, log level 0

[ 13.303] (II) qxl(0): 12286 io pages at 0x7f1d30471000

[ 13.303] (II) qxl(0): RAM header offset: 0x3ffe000

[ 13.303] (II) qxl(0): Correct RAM signature 41525851

[ 13.303] (II) qxl(0): 49144 KB of video RAM

[ 13.303] (II) qxl(0): 1024 surfacesCopie d'ÃĐcran de l'interface graphique sur une instance de machine virtuelle Debian/testing.

VI-D. AccÃĻs SSH▲

Pour administrer des systÃĻmes à distance, le protocole SSH est le mode de connexion universel. Dans le contexte particulier de l'administration des instances de systÃĻmes virtuels, une mÊme image systÃĻme avec une mÊme clÃĐ d'hÃīte RSA est dupliquÃĐe autant de fois que nÃĐcessaire. On se trouve rapidement confrontÃĐ aux traditionnels messages d'alerte sur l'usurpation de cette clÃĐ d'hÃīte lorsque l'on accÃĻde aux instances virtuelles depuis le systÃĻme hÃīte.

On peut configurer le client SSH du systÃĻme hÃīte de façon à ne pas vÃĐrifier ÂŦ l'identitÃĐ Âŧ, c'est-à -dire la clÃĐ d'hÃīte RSA, des instances de systÃĻmes virtualisÃĐes. La documentation complÃĻte sur la configuration du client SSH est fournie dans les pages de manuels : $ man ssh_config.

Voici un extrait de fichier ~/.ssh/config qui dÃĐsactive les contrÃīles pour tous les hÃītes dont les adresses IP correspondent au masque 192.0.2.*.

Host 192.0.2.*

CheckHostIP no

StrictHostKeyChecking no

UserKnownHostsFile=/dev/nullVII. Extension de la capacitÃĐ de stockage avec LVM▲

L'ÃĐnorme avantage de l'utilisation du gestionnaire de volume logique (Logical Volume Manager ou LVM) avec les images disques de machine virtuelle, c'est que l'on peut manipuler la capacitÃĐ de stockage aprÃĻs installation.

Du point de vue pÃĐdagogique, c'est aussi l'occasion de se familiariser avec les fonctionnalitÃĐs offertes par les outils LVM. Ces outils sont devenus indispensables dans la gestion de la capacitÃĐ de stockage.

Voici un exemple d'extension de la capacitÃĐ de stockage d'une image de machine virtuelle.

VII-A. Extension du fichier image▲

On commence par identifier les caractÃĐristiques du fichier image vu du systÃĻme hÃīte. Le fichier au format raw est un sparse file. Si on a rÃĐservÃĐ un volume total, seule l'occupation effective est prise en compte pour le calcul de l'occupation disque.

La commande ls fait apparaÃŪtre l'occupation effective ainsi que l'espace total rÃĐservÃĐ lors de la crÃĐation du fichier image.

$ ls -gGh

total 3,4G

-rw-r--r-- 1 32G janv. 13 18:58 vm0-debian-testing-amd64-base.rawUne fois l'instance de systÃĻme virtuel lancÃĐe, on obtient l'occupation disque suivante.

etu@vm0:~$ df -h

Sys. de fichiers Taille UtilisÃĐ Dispo Uti% MontÃĐ sur

/dev/mapper/vm0-root 30G 937M 28G 4% /

udev 10M 0 10M 0% /dev

tmpfs 202M 204K 201M 1% /run

tmpfs 5,0M 0 5,0M 0% /run/lock

tmpfs 403M 0 403M 0% /run/shm

/dev/vda1 228M 23M 190M 11% /bootToujours à partir de la mÊme instance, la table des partitions est la suivante.

# parted /dev/vda print

Model: Virtio Block Device (virtblk)

Disk /dev/vda: 34,4GB

Sector size (logical/physical): 512B/512B

Partition Table: msdos

Number Start End Size Type File system Flags

1 1049kB 256MB 255MB primary ext2 boot

2 257MB 34,4GB 34,1GB extended

5 257MB 34,4GB 34,1GB logical lvmL'opÃĐration d'extension s'effectue directement sur le fichier image au format ÂŦ brut Âŧ non compressÃĐ raw.

$ qemu-img resize vm0-debian-testing-amd64-base.raw +20G

Image resized.VII-B. Extension de l'espace de stockage du systÃĻme virtuel▲

En utilisant l'image systÃĻme ÃĐtendue gÃĐnÃĐrÃĐe ci-avant, on fait apparaÃŪtre l'espace disponible en affichant l'ÃĐtat des partitions.

# parted /dev/vda print

Model: Virtio Block Device (virtblk)

Disk /dev/vda: 55,8GB

Sector size (logical/physical): 512B/512B

Partition Table: msdos

Number Start End Size Type File system Flags

1 1049kB 256MB 255MB primary ext2 boot

2 257MB 34,4GB 34,1GB extended

5 257MB 34,4GB 34,1GB logical lvmOn remarque que l'espace total a bien ÃĐtÃĐ augmentÃĐ et qu'aucune partition n'est disponible. Il faut donc crÃĐer une nouvelle partition correspondant à l'espace libre.

# parted /dev/vda unit % print free

Model: Virtio Block Device (virtblk)

Disk /dev/vda: 100%

Sector size (logical/physical): 512B/512B

Partition Table: msdos

Number Start End Size Type File system Flags

0,00% 0,00% 0,00% Free Space

1 0,00% 0,46% 0,46% primary ext2 boot

0,46% 0,46% 0,00% Free Space

2 0,46% 61,5% 61,1% extended

5 0,46% 61,5% 61,1% logical lvm

61,5% 100% 38,5% Free Space

# parted /dev/vda mkpart primary 62% 100%

Information: You may need to update /etc/fstab.

# parted /dev/vda set 3 lvm on

# parted /dev/vda print

Model: Virtio Block Device (virtblk)

Disk /dev/vda: 55,8GB

Sector size (logical/physical): 512B/512B

Partition Table: msdos

Number Start End Size Type File system Flags

1 1049kB 256MB 255MB primary ext2 boot

2 257MB 34,4GB 34,1GB extended

5 257MB 34,4GB 34,1GB logical lvm

3 34,4GB 55,8GB 21,5GB primary lvmC'est la nouvelle partition /dev/vda3 que nous utilisons pour crÃĐer un nouveau volume physique LVM. On visualise ensuite les propriÃĐtÃĐs des deux volumes physiques du systÃĻme virtuel.

# pvcreate /dev/vda3

Physical volume "/dev/vda3" successfully created

# pvdisplay

--- Physical volume ---

PV Name /dev/vda5

VG Name vm0

PV Size 31,76 GiB / not usable 2,00 MiB

Allocatable yes (but full)

PE Size 4,00 MiB

Total PE 8130

Free PE 0

Allocated PE 8130

PV UUID CpaZ5D-vbVS-32w3-QLnk-GVAd-06pB-y2Iw8Y

"/dev/vda3" is a new physical volume of "20,00 GiB"

--- NEW Physical volume ---

PV Name /dev/vda3

VG Name

PV Size 20,00 GiB

Allocatable NO

PE Size 0

Total PE 0

Free PE 0

Allocated PE 0

PV UUID jZJ5xq-bZlt-m0ZL-RkUG-Phe2-bbDY-r6cAPIOn remarque les diffÃĐrences entre les deux volumes physiques LVM. Le volume physique /dev/vda3 n'est associÃĐ Ã aucun groupe de volumes et ne dispose pas d'une taille de bloc ou Physical Extent (PE) dÃĐfinie. L'ÃĐtape suivante consiste à ÃĐtendre le groupe de volumes logiques avec le nouveau volume physique disponible ; c'est le rÃīle de la commande vgextend. On visualise ensuite le rÃĐsultat sur les propriÃĐtÃĐs du nouveau volume physique.

# vgextend vm0 /dev/vda3

Volume group "vm0" successfully extended

# pvdisplay /dev/vda3

--- Physical volume ---

PV Name /dev/vda3

VG Name vm0

PV Size 20,00 GiB / not usable 0

Allocatable yes

PE Size 4,00 MiB

Total PE 5120

Free PE 5120

Allocated PE 0

PV UUID jZJ5xq-bZlt-m0ZL-RkUG-Phe2-bbDY-r6cAPIPour achever l'opÃĐration, on affecte l'espace offert par le nouveau volume physique à un volume logique du systÃĻme. Dans l'exemple ci-dessous, on se propose de dÃĐplacer le contenu de l'arborescence /var dans le nouveau volume logique.

# lvcreate --name var vm0 /dev/vda3 -l 100%FREE

Logical volume "var" created

# lvdisplay /dev/vm0/var

--- Logical volume ---

LV Path /dev/vm0/var

LV Name var

VG Name vm0

LV UUID mQTwlc-4zNt-0V7P-SfWM-qh3G-Zulh-y4zYN4

LV Write Access read/write

LV Creation host, time vm0, 2014-01-15 00:20:40 +0100

LV Status available

# open 0

LV Size 20,00 GiB

Current LE 5120

Segments 1

Allocation inherit

Read ahead sectors auto

- currently set to 256

Block device 253:2Une fois le nouveau volume logique prÊt à l'emploi, on passe aux manipulations sur le systÃĻme de fichiers avec le formatage, la synchronisation de l'arborescence et la dÃĐfinition du point de montage.

# mkfs.ext4 /dev/mapper/vm0-var

mke2fs 1.42.9 (28-Dec-2013)

Ãtiquette de systÃĻme de fichiers=

Type de systÃĻme d'exploitation : Linux

Taille de bloc=4096 (log=2)

Taille de fragment=4096 (log=2)

ÂŦ  Stride  Âŧ = 0 blocs, ÂŦ  Stripe width  Âŧ = 0 blocs

1310720 i-noeuds, 5242880 blocs

262144 blocs (5.00%) rÃĐservÃĐs pour le super utilisateur

Premier bloc de donnÃĐes=0

Nombre maximum de blocs du systÃĻme de fichiers=4294967296

160 groupes de blocs

32768 blocs par groupe, 32768 fragments par groupe

8192 i-noeuds par groupe

Superblocs de secours stockÃĐs sur les blocs :

32768, 98304, 163840, 229376, 294912, 819200, 884736, 1605632, 2654208,

4096000

Allocation des tables de groupe : complÃĐtÃĐ

Ãcriture des tables d'i-noeuds : complÃĐtÃĐ

CrÃĐation du journal (32768 blocs) : complÃĐtÃĐ

Ãcriture des superblocs et de l'information de comptabilitÃĐ du systÃĻme de

fichiers : complÃĐtÃĐ

# mount /dev/mapper/vm0-var /mnt

# rsync -ah --numeric-ids /var/ /mnt/

# umount /mntEnfin, on crÃĐe l'entrÃĐe pour le nouveau point de montage dans le fichier /etc/fstab.

# grep var /etc/fstab

/dev/mapper/vm0-var /var ext4 noatime,commit=600,defaults 0 2En conclusion, on visualise l'espace occupÃĐ et disponible sur l'ensemble des volumes logiques du systÃĻme virtuel aprÃĻs redÃĐmarrage.

# df -h

Sys. de fichiers Taille UtilisÃĐ Dispo Uti% MontÃĐ sur

/dev/mapper/vm0-root 30G 742M 28G 3% /

udev 10M 0 10M 0% /dev

tmpfs 202M 212K 201M 1% /run

tmpfs 5,0M 0 5,0M 0% /run/lock

tmpfs 403M 0 403M 0% /run/shm

/dev/vda1 228M 23M 190M 11% /boot

/dev/mapper/vm0-var 20G 242M 19G 2% /varBien sÃŧr, les manipulations rÃĐalisÃĐes dans cette section ne sont que des exemples. Il est possible de faire beaucoup d'autres manipulations avec le gestionnaire de volume logique LVM. L'extension de capacitÃĐ n'est qu'une facette des fonctionnalitÃĐs offertes.

VIII. Communications rÃĐseau en mode utilisateur▲

Le mode utilisateur correspond à l'utilisation d'une pile de protocoles dans l'espace mÃĐmoire utilisateur. L'avantage de cette solution, c'est que la configuration intÃĐgrÃĐe ne nÃĐcessite aucun paramÃĐtrage rÃĐseau sur le systÃĻme virtualisÃĐ dÃĻs lors que l'on opte pour l'autoconfiguration IPv6 ou pour le service DHCP avec IPv4 lors de l'installation. L'inconvÃĐnient, c'est qu'aucune communication rÃĐseau vers la machine virtuelle n'est possible. Il est cependant possible d'accÃĐder à la ÂŦ  console  Âŧ d'une machine virtuelle en mode utilisateur depuis le systÃĻme hÃīte à l'aide de l'option redir.

La documentation officielle se trouve à la page Using the user mode network stack

Selon les termes de cette documentation, la machine virtuelle se comporte comme un hÃīte rÃĐseau situÃĐ derriÃĻre un pare-feu qui bloque les connexions entrantes. La topologie de la connexion et des services se prÃĐsente sous la forme suivante :

QEMU VLAN <------> Firewall/DHCP server <-----> Internet

| (10.0.2.2)

|

----> DNS server (10.0.2.3)

|

----> SMB server (10.0.2.4)Ce mode de fonctionnement intÃĐgrÃĐ Ã la solution de virtualisation reproduit les services traditionnellement offerts par un routeur domestique ADSLÂ : traduction d'adresses IP (NAT), configuration rÃĐseau cliente dynamique (DHCP) et rÃĐsolution des noms de domaines (DNS).

Le serveur virtuel attribue dynamiquement les adresses IP Ã partir de 10.0.2.15 aux interfaces rÃĐseau de la machine virtuelle.

VIII-A. Exemple d'utilisation des communications rÃĐseau en mode utilisateur▲

On lance l'instance de machine virtuelle à l'aide du script standalone-startup.sh donnÃĐ en annexe Section A.1, ÂŦ  Communications rÃĐseau en mode utilsateur Âŧ.

:~/vm$./scripts/standalone-startup.sh vm0-debian-stable-amd64-base.raw 512 1

~> Machine virtuelle : vm0-debian-stable-amd64-base.raw

~> Port SPICE : 5901

~> MÃĐmoire RAM : 512

~> Adresse MAC : ba:ad:00:ca:fe:01Les options intÃĐressantes de ce script sont les suivantes.

-device virtio-net,netdev=net0,mac="$macaddress" \

-netdev user,id=net0 \ (1)

-redir tcp:5555::22 \ (2)- Le paramÃĻtre user applique la configuration rÃĐseau intÃĐgrÃĐe à l'interface nommÃĐe net0.

- L'option -redir assure la redirection des connexions TCP sur le port 5555 du systÃĻme hÃīte vers le port 22 (SSH) de la machine virtuelle.

Une fois l'instance de systÃĻme virtuel lancÃĐ, on ouvre une connexion SSH depuis le systÃĻme hÃīte.

$ ssh -p 5555 etu@localhost

etu@localhost's password:

Linux vm0 3.2.0-4-amd64 #1 SMP Debian 3.2.51-1 x86_64

The programs included with the Debian GNU/Linux system are free software;

the exact distribution terms for each program are described in the

individual files in /usr/share/doc/*/copyright.

Debian GNU/Linux comes with ABSOLUTELY NO WARRANTY, to the extent

permitted by applicable law.

No mail.

Last login: Sat Jan 4 16:28:59 2014 from 10.0.2.2

etu@vm0:~$ w

18:44:18 up 2:13, 1 user, load average: 0,00, 0,01, 0,05

USER TTY FROM LOGIN@ IDLE JCPU PCPU WHAT

etu pts/0 10.0.2.2 18:43 2.00s 0.08s 0.00s wDu point de vue configuration rÃĐseau, l'interface Ethernet de la machine virtuelle a ÃĐtÃĐ configurÃĐe via le service DHCP intÃĐgrÃĐ Ã l'ÃĐmulateur. La configuration rÃĐseau obtenue est la suivante.

etu@vm0:~$ ip addr ls

1: lo: <LOOPBACK,UP,LOWER_UP> mtu 16436 qdisc noqueue state UNKNOWN

link/loopback 00:00:00:00:00:00 brd 00:00:00:00:00:00

inet 127.0.0.1/8 scope host lo

inet6 ::1/128 scope host

valid_lft forever preferred_lft forever

2: eth0: <BROADCAST,MULTICAST,UP,LOWER_UP> mtu 1500 qdisc pfifo_fast state UP qlen 1000

link/ether ba:ad:00:ca:fe:01 brd ff:ff:ff:ff:ff:ff

inet 10.0.2.15/24 brd 10.0.2.255 scope global eth0

inet6 fe80::b8ad:ff:feca:fe01/64 scope link

valid_lft forever preferred_lft forever

etu@vm0:~$ ip route ls

default via 10.0.2.2 dev eth0

10.0.2.0/24 dev eth0 proto kernel scope link src 10.0.2.15Les informations relevÃĐes dans les copies d'ÃĐcran ci-dessus montrent que ce sont les fonctions intÃĐgrÃĐes de l'ÃĐmulateur qui ont servi à la configuration de l'interface rÃĐseau Ethernet de l'hÃīte virtuel.

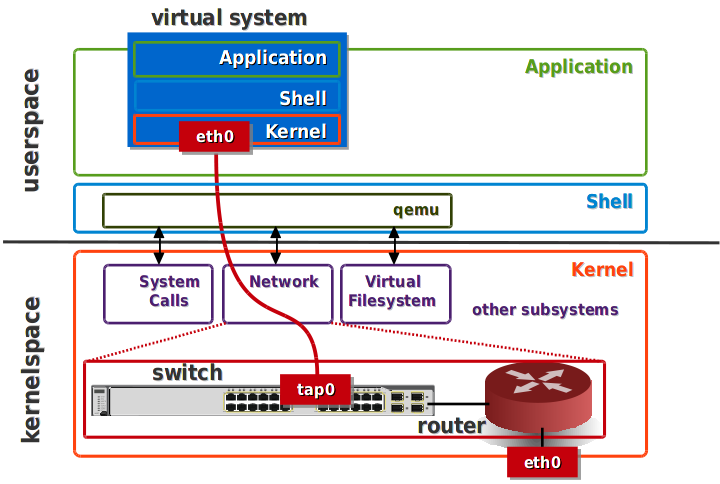

IX. Fonction TUN/TAP du noyau Linux▲

La solution retenue pour les communications rÃĐseau entre systÃĻme hÃīte et machine virtuelle utilise la fonction TUN/TAP du noyau Linux. Cette solution est utilisÃĐe dans toutes les sections suivantes de ce document.

IndÃĐpendamment du contexte de la virtualisation, TUN/TAP est une fonction de rÃĐception et de transmission de paquets entre le noyau et les programmes de l'espace utilisateur. Cette fonction peut Être vue comme une simple interface point à point ou Ethernet qui, au lieu de recevoir les paquets d'un mÃĐdia physique, les reçoit du programme de l'espace utilisateur. De mÊme, cette interface, au lieu d'envoyer les paquets vers un mÃĐdia physique, les transmet au programme de l'espace utilisateur.

Dans le contexte de ce document, le programme de l'espace mÃĐmoire utilisateur est l'instance virtuelle de systÃĻme d'exploitation. L'interface rÃĐseau TUN/TAP devient un canal de communication rÃĐseau entre le systÃĻme hÃīte et un systÃĻme virtualisÃĐ. Par analogie, on peut assimiler ce canal de communication à un cordon de brassage qui relie le systÃĻme de commutation de circuit fourni par le systÃĻme hÃīte à l'interface Ethernet du systÃĻme virtualisÃĐ.

La crÃĐation d'une interface TAP doit se faire par l'intermÃĐdiaire d'un programme de l'espace utilisateur. En fonction des usages, plusieurs outils diffÃĐrents permettent de manipuler ces interfaces. On peut citer tunctl qui fait partie du paquet uml-utilities. L'acronyme UML correspond à User Mode Linux une solution qui permet ÂŦ  d'imbriquer  Âŧ l'exÃĐcution de plusieurs systÃĻmes Linux. On peut aussi citer openvpn qui appartient au paquet ÃĐponyme. Il s'agit là de manipuler le tunnel correspondant au rÃĐseau virtuel.

Cette section se dÃĐcompose en deux parties consacrÃĐes à la mise en Åuvre d'une interface TAP. La premiÃĻre propose une configuration d'interface à partir de la session utilisateur alors que la deuxiÃĻme propose une configuration permanente au niveau systÃĻme sur la distribution Debian GNU/Linux.

IX-A. Configuration manuelle d'une interface TAP▲

Aujourd'hui, la commande ip du paquet iproute2 est devenue le ÂŦ  couteau suisse  Âŧ des manipulations rÃĐseau. C'est elle que l'on utilise le plus souvent.

La crÃĐation d'une interface utilise la syntaxe suivante :

$ sudo(1) ip tuntap add mode tap dev tap1 group kvm(2)

$ ip addr ls tap1

6: tap1: <BROADCAST,MULTICAST> mtu 1500 qdisc noop \

state DOWN group default qlen 500

link/ether de:e0:7a:25:ba:8c brd ff:ff:ff:ff:ff:ff

$ sudo ip link set dev tap1 up(3)

$ ip addr ls tap1

6: tap1: <NO-CARRIER,BROADCAST,MULTICAST,UP> mtu 1500 qdisc \

pfifo_fast state DOWN group default qlen 500

link/ether de:e0:7a:25:ba:8c brd ff:ff:ff:ff:ff:ff- L'utilisation de sudo suppose que les droits aient ÃĐtÃĐ dÃĐlÃĐguÃĐs au prÃĐalable. Soit l'utilisateur a ÃĐtÃĐ intÃĐgrÃĐ au groupe systÃĻme sudo, soit il dispose d'une dÃĐlÃĐgation plus prÃĐcise relative aux outils rÃĐseau. à titre d'exemple, le fichier /etc/sudoers peut contenir une ligne du type suivant qui autorise tous les membres du groupe kvm à utiliser trois commandes utiles : %kvm ALL=(ALL) NOPASSWD: /usr/bin/ovs-vsctl, /sbin/ip, /usr/sbin/iotop

- L'attribution de l'interface tap1 au groupe systÃĻme kvm est importante. En effet, c'est l'appartenance à ce groupe qui donne accÃĻs aux ressources liÃĐes à la virtualisation. Dans l'exemple, l'interface crÃĐÃĐe pourra Être utilisÃĐe lors de l'initialisation du processus utilisateur correspondant au systÃĻme virtuel.

- Pour Être utilisable, l'interface tap1 doit Être activÃĐe. Pour reprendre l'analogie entre canal de communication mÃĐmoire et cordon de brassage, on peut considÃĐrer que la prise rÃĐseau dispose d'un ÂŦ  interrupteur  Âŧ. La commande d'ouverture de cet interrupteur est symÃĐtrique à celle prÃĐsentÃĐe dans la copie d'ÃĐcran ci-dessus : $ sudo ip link set dev tap1 down.

IX-B. Configuration systÃĻme d'une interface TAP▲

Pour gÃĐnÃĐraliser l'utilisation d'une interface TAP, il est possible de la paramÃĐtrer directement au niveau systÃĻme dans le fichier de configuration des interfaces rÃĐseau. Voici un extrait de fichier /etc/network/interfaces.

auto tap1

iface tap1 inet manual

up ip tuntap add mode tap dev tap1 group kvm

up ip link set dev tap1 up

down ip link set dev tap1 down

down ip tuntap del mode tap dev tap1à partir de cet exemple, il est possible de crÃĐer autant de ÂŦ  cordons de brassage  Âŧ que nÃĐcessaire sur le systÃĻme hÃīte.

Pour conclure cette section, on dispose maintenant d'interfaces qui sont utilisÃĐes dans la suite du document pour connecter les instances de systÃĻmes virtuels aux ports du commutateur rÃĐseau du systÃĻme hÃīte.

X. Communications rÃĐseau avec un commutateur virtuel▲

Sur les systÃĻmes GNU/Linux, il existe une grande variÃĐtÃĐ de solutions d'interconnexion rÃĐseau entre systÃĻme hÃīte et systÃĻmes virtuels. Il se trouve justement que l'interconnexion rÃĐseau est la prÃĐoccupation principale du site inetdoc. Il est donc essentiel de choisir les outils qui offrent le maximum de fonctionnalitÃĐs. Le commutateur virtuel occupe une place essentielle dans une solution de virtualisation moderne.

Cette section prÃĐsente la configuration du commutateur virtuel Open vSwitch. Ce commutateur comprend une partie noyau ainsi que des processus dans l'espace utilisateur. La partie noyau exploite la partie commutation de circuit de celui-ci. Dans le jargon, cette partie est connue sous le nom de Forwarding plane ou encore Forwarding Information Base (FIB). CÃītÃĐ espace utilisateur, on trouve les outils de configuration tels que ovs-vsctl et plusieurs dÃĐmons de gestion des ports et des VLAN. Il faut ajouter que cet outil exploite les fonctions de routage (commutation de paquets) dÃĐjà prÃĐsentes dans le noyau Linux.

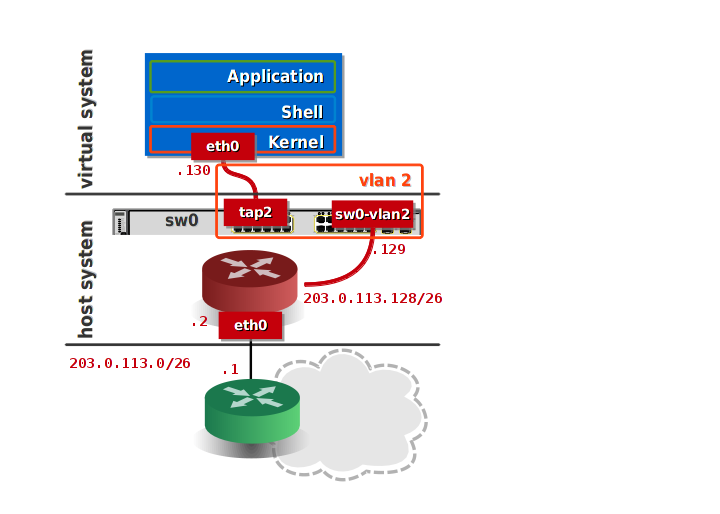

Open vSwitch est une piÃĻce maÃŪtresse des architectures d'interconnexion de systÃĻmes virtualisÃĐs. Il est prÃĐsent dans la plupart des solutions intÃĐgrÃĐes de la famille du Software-defined networking. L'intÃĐgration sort du champ couvert par ce guide. On se contente ici de prÃĐsenter le fonctionnement du commutateur virtuel à l'ÃĐchelle unitaire. La topologie minimaliste prÃĐsentÃĐe dans la suite correspond à la vue ci-dessous.

Tableau 1. Plan d'adressage de la topologie ÃĐtudiÃĐe

|

SystÃĻme |

Interface |

Adresse IPv4 |

RÃīle |

|

Machine virtuelle |

eth0 |

203.0.113.130/26 |

Interface rÃĐseau de la machine virtuelle |

|

SystÃĻme hÃīte |

sw0-vlan2 |

203.0.113.129/26 |

Passerelle par dÃĐfaut de la machine virtuelle |

|

SystÃĻme hÃīte |

eth0 |

203.0.113.2/26 |

Interface rÃĐseau du systÃĻme hÃīte |

|

Routeur |

indÃĐfinie |

203.0.113.1/26 |

Passerelle par dÃĐfaut du systÃĻme hÃīte |

X-A. Installation du commutateur▲

L'installation du paquet openvswitch-switch comprend la configuration systÃĻme des outils et des dÃĐmons de gestion de la configuration du commutateur. Voici quelques ÃĐlÃĐments relevÃĐs aprÃĻs l'installation du paquet.

-

Paquets installÃĐs

Sélectionnez$ aptitude search ~iopenvswitch i A openvswitch-common - Open vSwitch common components i openvswitch-switch - Open vSwitch switch implementations -

Partie noyau

Sélectionnez$ lsmod | grep openvswitch openvswitch 63837 0 vxlan 30915 1 openvswitch gre 12957 1 openvswitch libcrc32c 12426 1 openvswitch -

DÃĐmons de l'espace utilisateur

Sélectionnez$ pstree init???acpid ??atd ??cron ??dbus-daemon ??exim4 ??6*[getty] ??ovs-vswitchd???ovs-vswitchd???ovs-vswitchd ??ovsdb-server???ovsdb-server ??rsyslogd???3*[{rsyslogd}] ??udevd - Ãtat de la configuration

$ sudo ovs-vsctl show

cd95ab0d-643d-4a23-bae3-2e6c900a367f

ovs_version: "1.9.3"X-B. Configuration du commutateur▲

Pour configurer l'interconnexion prÃĐsentÃĐe en dÃĐbut de section, on doit passer par les ÃĐtapes suivantes.

-

CrÃĐation du commutateur sw0

Sélectionnez$ sudo ovs-vsctl add-br sw0 -

CrÃĐation de l'interface rÃĐseau pour le VLAN numÃĐro 2

Sélectionnez$ sudo ovs-vsctl add-port sw0 sw0-vlan2 tag=2 -- set Interface sw0-vlan2 type=internal -

CrÃĐation du ÂŦ  cordon de brassage  Âŧ tap2

Sélectionnez$ sudo ip tuntap add mode tap dev tap2 group kvm -

Raccordement du ÂŦ  cordon de brassage  Âŧ tap2 au commutateur et affectation du port correspondant au VLAN numÃĐro 2

Sélectionnez$ sudo ovs-vsctl add-port sw0 tap2 tag=2 - Visualisation de la configuration

$ sudo ovs-vsctl show

cd95ab0d-643d-4a23-bae3-2e6c900a367f

Bridge "sw0"

Port "sw0-vlan2"

tag: 2

Interface "sw0-vlan2"

type: internal

Port "tap2"

tag: 2

Interface "tap2"

Port "sw0"

Interface "sw0"

type: internal

ovs_version: "1.9.3"Sur un commutateur Open vSwitch un port est par dÃĐfaut en mode trunk ; c'est-à -dire qu'il reçoit le trafic de tous les VLAN ÂŦ  prÃĐsents sur les autres ports  Âŧ. Dans l'exemple prÃĐsentÃĐ ici, on restreint l'utilisation des ports liÃĐs aux interfaces sw0-vlan2 et tap2 au seul VLAN numÃĐro 2. On peut donc considÃĐrer que ces deux ports sont en mode accÃĻs puisqu'ils ne ÂŦ  voient  Âŧ que le trafic d'un VLAN unique.

X-C. Activation des interfaces rÃĐseau et du routage▲

Pour que la configuration du commutateur soit effective, il faut que toutes les nouvelles interfaces rÃĐseau soient actives. De plus, on doit s'assurer que la fonction de routage est activÃĐe sur le systÃĻme hÃīte.

-

Activation des interfaces

Sélectionnez$ for intf in sw0 sw0-vlan2 tap2; do sudo ip link set dev $intf up; done - Ãtat des interfaces sur le systÃĻme hÃīte

$ ip link ls

1: lo: <LOOPBACK,UP,LOWER_UP> mtu 65536 qdisc noqueue state UNKNOWN \

mode DEFAULT group default

link/loopback 00:00:00:00:00:00 brd 00:00:00:00:00:00

2: eth0: <BROADCAST,MULTICAST,UP,LOWER_UP> mtu 1500 qdisc pfifo_fast state UP \

mode DEFAULT group default qlen 1000

link/ether ba:ad:00:ca:fe:00 brd ff:ff:ff:ff:ff:ff

4: sw0: <BROADCAST,MULTICAST,UP,LOWER_UP> mtu 1500 qdisc noqueue state UNKNOWN \

mode DEFAULT group default

link/ether 16:8f:91:2c:e0:41 brd ff:ff:ff:ff:ff:ff

5: sw0-vlan2: <BROADCAST,MULTICAST,UP,LOWER_UP> mtu 1500 qdisc noqueue state UNKNOWN \

mode DEFAULT group default

link/ether 8e:2a:a2:ff:d9:fb brd ff:ff:ff:ff:ff:ff

6: tap2: <BROADCAST,MULTICAST,UP,LOWER_UP> mtu 1500 qdisc pfifo_fast master sw0 state UP \

mode DEFAULT group default qlen 500

link/ether 46:12:48:6b:be:d4 brd ff:ff:ff:ff:ff:ffLa fonction de routage fournie par le noyau Linux peut Être activÃĐe via le fichier /etc/sysctl.conf. Il suffit de dÃĐcommenter les entrÃĐes correspondantes. Pour appliquer les paramÃĻtres dÃĐfinis dans le fichier on utilise l'instruction $ sudo sysctl -p. On peut vÃĐrifier les paramÃĻtres en n'affichant que les lignes actives de ce mÊme fichier.

$ egrep -e '(^$|^#)' -v /etc/sysctl.conf

net.ipv4.ip_forward=1

net.ipv6.conf.all.forwarding=1

net.ipv4.conf.all.log_martians = 1X-D. Lancement du systÃĻme virtuel▲

Comme dans le cas de la Section 8, ÂŦ  Communications rÃĐseau en mode utilisateur Âŧ, on utilise un script qui rassemble toutes les options de configuration utiles : ovs-startup.sh. Le code de ce script est donnÃĐ en Section A.2, ÂŦ  Communication rÃĐseau avec commutateur virtuel Open vSwitch Âŧ. La copie d'ÃĐcran ci-dessous correspond à la topologie minimale dÃĐcrite plus haut.

:~/vm$ ./scripts/ovs-startup.sh vm0-debian-testing-amd64-base.raw 1024 2

~> Machine virtuelle : vm0-debian-testing-amd64-base.raw

~> Port SPICE : 5902

~> MÃĐmoire RAM : 1024

~> Adresse MAC : ba:ad:00:ca:fe:02Les options de ce script relatif aux fonctions rÃĐseau sont les suivantes :

-device virtio-net(1),netdev=net0(2),mac="$macaddress"(3) \

-netdev tap,ifname=tap$tapnum(4),id=net0,script=no \- Le pilote d'interface rÃĐseau choisi utilise les fonctions prÃĐsentÃĐes à la Section 4, ÂŦ  KVM et VIRTIO Âŧ.

- L'identifiant de l'interface utilisÃĐ pour le script est net0.

- L'adresse MAC de l'interface rÃĐseau est dÃĐterminÃĐe à partir du prÃĐfixe hexadÃĐcimal bad cafe et du numÃĐro de l'interface TAP. macaddress=ÂŦ  ba:ad:00:ca:fe:`printf  Âŧ%02xÂŦ  $tapnum`  Âŧ

- Le raccordement de l'interface rÃĐseau identifiÃĐe par l'ÃĐtiquette net0 se fait via le cordon de brassage (ou l'interface TAP) numÃĐrotÃĐ aussi avec la variable $tapnum du script.

X-E. Validation des communications entre systÃĻme hÃīte et systÃĻme virtuel▲

Pour conclure cette section, on peut valider le lien direct entre le systÃĻme hÃīte et le virtuel avec une connexion SSH. On commence par identifier l'adresse MAC au format EUI64 du systÃĻme virtuel puis on l'utilise pour la connexion.

$ ip nei ls

fe80::b8ad:ff:feca:fe02 dev sw0-vlan2 lladdr ba:ad:00:ca:fe:02 STALE

fe80::503c:b3ff:febe:b94b dev eth0 lladdr 52:3c:b3:be:b9:4b router REACHABLE

$ ssh etu@fe80::b8ad:ff:feca:fe02%sw0-vlan2

etu@fe80::b8ad:ff:feca:fe02%sw0-vlan2's password:

Linux nested-vm0 3.12-1-amd64 #1 SMP Debian 3.12.6-2 (2013-12-29) x86_64

The programs included with the Debian GNU/Linux system are free software;

the exact distribution terms for each program are described in the

individual files in /usr/share/doc/*/copyright.

Debian GNU/Linux comes with ABSOLUTELY NO WARRANTY, to the extent

permitted by applicable law.

No mail.

Last login: Thu Jan 23 20:10:50 2014 from fe80::8c2a:a2ff:feff:d9fb%eth0

etu@vm0:~$Vue du systÃĻme virtuel avec la configuration IP complÃĻte, on obtient les informations suivantes.

$ ip nei ls

fe80::8c2a:a2ff:feff:d9fb dev eth0 lladdr 8e:2a:a2:ff:d9:fb router DELAY

203.0.113.129 dev eth0 lladdr 8e:2a:a2:ff:d9:fb STALE

$ ip addr ls

1: lo: <LOOPBACK,UP,LOWER_UP> mtu 65536 qdisc noqueue state UNKNOWN group default

link/loopback 00:00:00:00:00:00 brd 00:00:00:00:00:00

inet 127.0.0.1/8 scope host lo

valid_lft forever preferred_lft forever

inet6 ::1/128 scope host

valid_lft forever preferred_lft forever

2: eth0: <BROADCAST,MULTICAST,UP,LOWER_UP> mtu 1500 qdisc pfifo_fast state UP \

group default qlen 1000

link/ether ba:ad:00:ca:fe:02 brd ff:ff:ff:ff:ff:ff

inet 203.0.113.130/26 brd 203.0.113.191 scope global eth0

valid_lft forever preferred_lft forever

inet6 fe80::b8ad:ff:feca:fe02/64 scope link

valid_lft forever preferred_lft forever

$ ip ro ls

default via 203.0.113.129 dev eth0

203.0.113.128/26 dev eth0 proto kernel scope link src 203.0.113.130XI. En guise de conclusion▲

Ce guide sur l'utilisation des machines virtuelles dans le contexte de l'enseignement est trÃĻs loin de couvrir tous les usages. L'objectif est de dÃĐmystifier la virtualisation des fonctions rÃĐseau usuelles. D'un cÃītÃĐ, on peut affirmer qu'il n'y a rien de nouveau dans la mesure oÃđ les fonctions de commutation de trames, de rÃĐseaux locaux virtuels (VLAN) et de routage de paquets sont toujours là . D'un autre cÃītÃĐ, ces mÊmes fonctions se sont dÃĐplacÃĐes des ÃĐquipements dÃĐdiÃĐs vers des systÃĻmes gÃĐnÃĐriques ouvrant le champ à de nouveaux usages : le Software-defined networking.

Du point de vue pÃĐdagogique, l'intÃĐgration des fonctions rÃĐseau classiques, au milieu des autres ÃĐlÃĐments d'un systÃĻme, dans des solutions intÃĐgrÃĐes pose un dÃĐfi. Doit-on aller de l'utilisation de la solution intÃĐgrÃĐe vers l'identification des briques fonctionnelles au risque de se ÂŦ  perdre en chemin  Âŧ ? Doit-on au contraire partir de la modÃĐlisation rÃĐseau et donc des fonctions ÃĐlÃĐmentaires pour ÂŦ  construire  Âŧ la solution intÃĐgrÃĐe ? Ce guide, dans son mode de rÃĐdaction, penche rÃĐsolument pour la seconde solution. L'avenir nous dira si c'est pertinent.

XII. Scripts spÃĐcifiques▲

Voici un rappel des codes des diffÃĐrents scripts utilisÃĐs dans ce document.

AccÃĻs à la fonction virtio-blk-data-plane

Dans les scripts prÃĐsentÃĐs ici la fonction virtio-blk-data-plane est activÃĐe. Cette fonction fournit un canal de communication rapide pour le pilote des entrÃĐes/sorties en mode bloc des systÃĻmes para-virtualisÃĐs. Autrement dit, les accÃĻs aux volumes de stockage sont plus performants. Si le systÃĻme hÃīte ne supporte pas cette fonction, il est possible de supprimer les instructions config-wce=off,x-data-plane=on des scripts.

XII-A. Communications rÃĐseau en mode utilisateur▲

Le script standalone-startup.sh sert à lancer une instance de systÃĻme virtualisÃĐ dont la configuration rÃĐseau est prÃĐdÃĐfinie en mode utilisateur. Ce mode est prÃĐsentÃĐ Ã la Section 8, ÂŦ  Communications rÃĐseau en mode utilisateur Âŧ.

#!/bin/bash

RedOnBlack='\E[31m'

vm=$1

shift

memory=$1

shift

num=$1

shift

if [[ -z "$vm" || -z "$memory" || -z "$num" ]]

then

echo "ERREUR : paramÃĻtre manquant"

echo "Utilisation : $0 <fichier image> <quantitÃĐ mÃĐmoire en Mo> <numÃĐro interface tap>"

exit 1

fi

if (( $memory < 128 ))

then

echo "ERREUR : quantitÃĐ de mÃĐmoire RAM insuffisante"

echo "La quantitÃĐ de mÃĐmoire en Mo doit Être supÃĐrieure ou ÃĐgale à 128"

exit 1

fi

macaddress="ba:ad:00:ca:fe:`printf "%02x" $num`"

echo -e "$RedOnBlack"

echo "~> Machine virtuelle : $vm"

echo "~> Port SPICE : $((5900 + $num))"

echo "~> MÃĐmoire RAM : $memory"

echo "~> Adresse MAC : $macaddress"

tput sgr0

ionice -c3 qemu-system-x86_64 \

-machine type=q35,accel=kvm:tcg \

-cpu qemu64,+ssse3,+sse4.1,+sse4.2,+x2apic \

-daemonize \

-name $vm \

-m $memory \

-balloon virtio \

-smp 2,cores=2 \

-rtc base=localtime,clock=host \

-boot order=c \

-drive if=none,id=drive0,aio=native,cache=none,format=raw,media=disk,file=$vm \

-device virtio-blk,drive=drive0,scsi=off,config-wce=off,x-data-plane=on \

-k fr \

-vga qxl \

-spice port=$((5900 + $num)),addr=localhost,disable-ticketing \

-device virtio-serial-pci \

-device virtserialport,chardev=spicechannel0,name=com.redhat.spice.0 \

-chardev spicevmc,id=spicechannel0,name=vdagent \

-usb -usbdevice tablet \

-soundhw hda \

-device virtio-net,netdev=net0,mac="$macaddress" \

-netdev user,id=net0 \

-redir tcp:5555::22 \

$*XII-B. Communication rÃĐseau avec commutateur virtuel Open vSwitch▲

Le script ovs-startup.sh sert à lancer une instance de systÃĻme virtualisÃĐ raccordÃĐ Ã un commutateur virtuel via une interface TAP (Voir Section 9, ÂŦ  Fonction TUN/TAP du noyau Linux Âŧ). Ce mode de fonctionnement est prÃĐsentÃĐ Ã la Section 10, ÂŦ  Communications rÃĐseau avec un commutateur virtuel Âŧ.

#!/bin/bash

RedOnBlack='\E[31m'

vm=$1

shift

memory=$1

shift

tapnum=$1

shift

if [[ -z "$vm" || -z "$memory" || -z "$tapnum" ]]

then

echo "ERREUR : paramÃĻtre manquant"

echo "Utilisation : $0 <fichier image> <quantitÃĐ mÃĐmoire en Mo> <numÃĐro interface tap>"

exit 1

fi

if (( $memory < 128 ))

then

echo "ERREUR : quantitÃĐ de mÃĐmoire RAM insuffisante"

echo "La quantitÃĐ de mÃĐmoire en Mo doit Être supÃĐrieure ou ÃĐgale à 128"

exit 1

fi

macaddress="ba:ad:00:ca:fe:`printf "%02x" $tapnum`"

echo -e "$RedOnBlack"

echo "~> Machine virtuelle : $vm"

echo "~> Port SPICE : $((5900 + $tapnum))"

echo "~> MÃĐmoire RAM : $memory"

echo "~> Adresse MAC : $macaddress"

tput sgr0

ionice -c3 qemu-system-x86_64 \

-machine type=q35,accel=kvm:tcg \

-cpu qemu64,+ssse3,+sse4.1,+sse4.2,+x2apic \

-daemonize \

-name $vm \

-m $memory \

-balloon virtio \

-smp 2,cores=2 \

-rtc base=localtime,clock=host \

-boot order=c \

-drive if=none,id=drive0,aio=native,cache=none,format=raw,media=disk,file=$vm \

-device virtio-blk,drive=drive0,scsi=off,config-wce=off,x-data-plane=on \

-k fr \

-vga qxl \

-spice port=$((5900 + $tapnum)),addr=localhost,disable-ticketing \

-device virtio-serial-pci \

-device virtserialport,chardev=spicechannel0,name=com.redhat.spice.0 \

-chardev spicevmc,id=spicechannel0,name=vdagent \

-usb -usbdevice tablet \

-soundhw hda \

-device virtio-net,netdev=net0,mac="$macaddress" \

-netdev tap,ifname=tap$tapnum,id=net0,script=no \

$*